الفصل : 22

الجزء : 1

العنوان : الافتراضية ( virtualization )

في هذا الفصل، ستتعلم كيف:

- تشرح لماذا يتم تبني الافتراضية (virtualization) بشكل واسع

- إنشاء واستخدام جهاز افتراضي

- وصف طبقات الخدمة والهياكل التي تشكل الحوسبة السحابية

موضوع هذا الفصل، الافتراضية (virtualization)، يمكن أن يسبب للدماغ أن يتجمد إذا تم الاقتراب منه ببرود، لذا دعنا نبدأ بسيناريو. ماريو قد أطلق للتو شركته الخاصة التي تستضيف مواقع الويب وأول عميل له هو شركة Bayland Widgets Corporation. ماذا يحتاج ماريو لإنتاج موقع ويب؟ بشكل أساسي جداً، استضافة موقع ويب تتطلب أربعة مكونات:

- كمبيوتر

- نظام تشغيل

- برنامج خادم الويب (Web-server)

- اتصال بالشبكة

السيد Schwarz، رئيس قسم تكنولوجيا المعلومات لشركة Bayland Widgets، لديه تفضيلات محددة جداً حول الأجهزة والبرامج لتحسين موقع الشركة على الويب. بالنسبة للكمبيوتر، يفضل Dell يعمل بنظام Microsoft Windows Server OS. بالنسبة لبرنامج خادم الويب، يريد Microsoft Internet Information Services (IIS). لذا يتكون هذا من الجهاز الأول.

عميل آخر يدخل من الباب، هو موظف تكنولوجيا المعلومات من شركة Highland Gadgets Corporation، أحد منافسي شركة Bayland Widgets. احتياجات Highland للبرمجيات مختلفة جداً عن احتياجات Bayland. السيد Barber، موظف تكنولوجيا المعلومات، أيضاً يفضل أجهزة Dell، لكنه يفضل Linux كنظام تشغيل، ويشغل Apache كبرنامج لخادم الويب.

الآن ماريو لديه جهازان مخصصان، يشغلان أنظمة تشغيل وبرامج خادم ويب مختلفة، يستخدمان اتصالين بالشبكة، ويستهلكان الكهرباء. هذا لا يبدو فعالاً جداً!

لإضافة الإهانة إلى الإصابة، فإن جهازي Dell يمتلكان قدراً كبيراً من القدرة الحاسوبية غير المستخدمة لأن مواقع الويب لا تجذب الكثير من الزيارات حتى الآن. يا لها من مضيعة!

تقنية المعلومات الحديثة تعالج هذه المشاكل من خلال الافتراضية، حيث يمكن لجهاز مضيف واحد يعمل ببرامج متخصصة أن ينشئ بيئات (محفوظة في ملفات منفصلة) تحاكي أجهزة كمبيوتر أخرى. تُعرف هذه البيئات باسم الأجهزة الافتراضية virtual machines (VMs) أو الguests.

لحل المشاكل - عدم الكفاءة والهدر - في هذا السيناريو، على سبيل المثال، يمكن لماريو تثبيت برنامج افتراضية على جهاز Dell يعمل بنظام Windows Server ومن ثم تثبيت نسخ مستقلة من Windows و Linux يشغلان IIS و Apache، على التوالي. ولن تتداخل خادمي الويب أبداً مع بعضهما البعض لأنهما محتويان داخل ملفات فردية. هذا هو جوهر الافتراضية.

هذا الفصل يتعمق في الافتراضية بالتفصيل، بدءًا من الأسباب التي تجعل الافتراضية مهمة اليوم. القسم التالي يتناول التطبيقات العملية للافتراضية. ينتهي الفصل بمناقشة الحوسبة السحابية، استخدامات الافتراضية التي تدمج الإنترنت. لنبدأ.

فوائد الافتراضية (Benefits of Virtualization)

الافتراضية تقدم فوائد هائلة للشركات. إليك الأربعة الأهم:

- توفير الطاقة

- دمج الأجهزة

- إدارة الأنظمة والأمان

- البحث

توفير الطاقة

قبل الافتراضية، كل نظام تشغيل يحتاج إلى جهاز فعلي فريد. مع الافتراضية، يمكنك وضع خوادم أو عملاء افتراضيين متعددين على نظام فعلي واحد، مما يقلل بشكل كبير من استخدام الطاقة الكهربائية. بدلاً من جهاز واحد يعمل كخادم ملفات Windows، وآخر يعمل كنظام DNS Windows، وثالث يعمل كنظام Linux لخادم DHCP، لماذا لا تستخدم جهاز كمبيوتر واحد للتعامل مع جميع الخوادم الثلاثة في وقت واحد كأجهزة افتراضية (انظر الشكل 1)؟

| |

|

دمج الأجهزة

بنفس الطريقة التي يمكنك بها توفير الطاقة من خلال دمج خوادم أو عملاء متعددين في خادم أو عميل قوي واحد، يمكنك أيضاً تجنب شراء أجهزة باهظة الثمن التي نادراً ما تعمل بكامل طاقتها خلال عمرها الافتراضي. يمكن استبدال أجهزة الكمبيوتر المكتبية المعقدة بعملاء بسيطين ولكن متينين، الذين قد لا يحتاجون إلى أقراص صلبة أو مراوح أو محركات ضوئية، لأنهم يحتاجون فقط إلى طاقة كافية للوصول إلى الخادم. لماذا تشتري عدة خوادم عالية الأداء، كاملة بمعالجات متعددة، مصفوفات RAID، مزودات طاقة زائدة، وما إلى ذلك، وتستخدم كل خادم باستخدام جزء صغير من موارده؟ مع الافتراضية، يمكنك بسهولة بناء جهاز خادم مادي واحد وتشغيل عدد من الخوادم أو العملاء على ذلك الجهاز الواحد.

إدارة الأنظمة والأمان

السبب الأكثر شيوعاً للافتراضية هو الفوائد التي نحصل عليها من الأنظمة السهلة الإدارة. يمكننا الاستفادة من حقيقة أن الأجهزة الافتراضية هي ببساطة ملفات: مثل أي ملفات أخرى، يمكن نسخها. يمكن إعداد موظفين جدد بسرعة باستخدام جهاز افتراضي محدد للقطاع مع كل البرامج التي يحتاجونها مثبتة بالفعل.

تتحول هذه المزايا الإدارية إلى ميزة أمان جيدة أيضاً. لنفترض أنك قد قمت بإعداد موظف جديد باستخدام نظام فعلي تقليدي. إذا تعطل ذلك النظام - بسبب الاختراق أو البرمجيات الخبيثة أو ما إلى ذلك - تحتاج إلى استعادة النظام من نسخة احتياطية (التي قد تكون متاحة أو لا تكون بسهولة) أو إخراج وسائط تثبيت نظام التشغيل. مع الافتراضية، المضيف، المشرف، وأي أجهزة افتراضية أخرى يعمل بها عادة لا تتأثر ولا تصاب؛ تحتاج فقط إلى إيقاف تشغيل الجهاز الافتراضي وإعادة تحميل نسخة نظيفة منه. ولأن الأجهزة الافتراضية هي مجرد ملفات، فمن السهل الاحتفاظ بها.

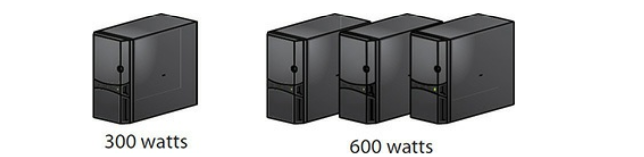

تتيح لنا معظم الأجهزة الافتراضية أيضاً عمل snapshot أو checkpoint ، التي تحفظ حالة الجهاز الافتراضي في تلك اللحظة، مما يسمح لنا بالعودة بسرعة إلى هذه الحالة لاحقاً. ال snapshot رائعة للقيام بصيانة محفوفة بالمخاطر (أو حتى غير المحفوفة بالمخاطر) مع شبكة أمان، والحرية التي تمنحك إياها لتثبيت التحديثات دون القلق من أنها ستجعل نظام التشغيل غير قابل للاستخدام يمكن أن تجعل من السهل الحفاظ على النظام آمنًا. هذه ليست، مع ذلك، استراتيجية نسخ احتياطي طويلة الأجل - كل لقطة قد تقلل من الأداء ويجب إزالتها بمجرد أن تمر الخطر. يوضح الشكل2 ال VMware vSphere snapshot.

| |

|

البحث

إليك مثال رائع يحدث في شركتي الخاصة. أبيع بنوك اختبار Total Tester الشهيرة: أسئلة ممارسة لاختبار مهاراتك في مجموعة واسعة من مواضيع الشهادات. كما هو الحال مع أي برنامج موزع، أميل إلى تلقي بعض مكالمات الدعم. تشغيل مشكلة معينة من خلال نفس نظام التشغيل يساعد فريقي على حلها. في أيام ما قبل الافتراضية، كنت عادة ما أحتفظ بسبعة إلى عشرة أجهزة كمبيوتر متعددة التمهيد في مكتبي فقط للحفاظ على نسخ نشطة من إصدارات Windows المحددة وأنظمة التشغيل الأخرى. اليوم، يمكن لمضيف افتراضية واحد أن يدعم عددًا كبيرًا من أنظمة التشغيل بآلة واحدة.

تنفيذ الافتراضية

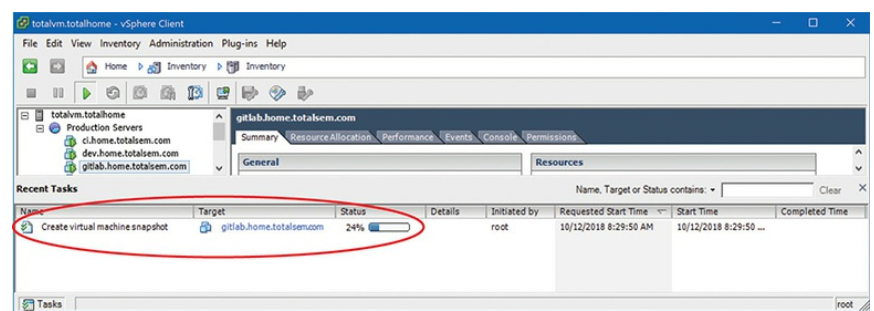

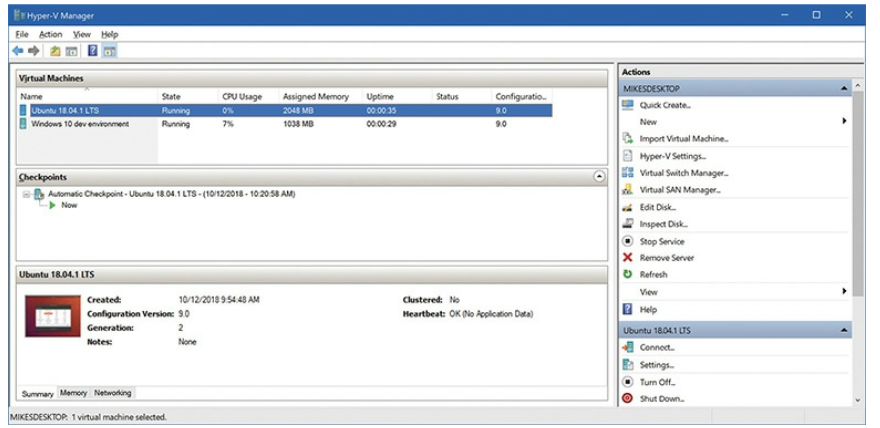

دعونا ننتقل الآن إلى التطبيقات المحددة للافتراضية في تكنولوجيا المعلومات الحديثة. يركز هذا القسم على تباينات نظام المضيف وكيف تتجلى أنظمة الضيوف. يوضح الشكل 3 أحد هذه الأمثلة: نظام Windows يستخدم برنامج Hyper-V لاستضافة جهازين افتراضيين: واحد يعمل بنظام Ubuntu Linux وآخر يعمل بنظام Windows 10.

| |

|

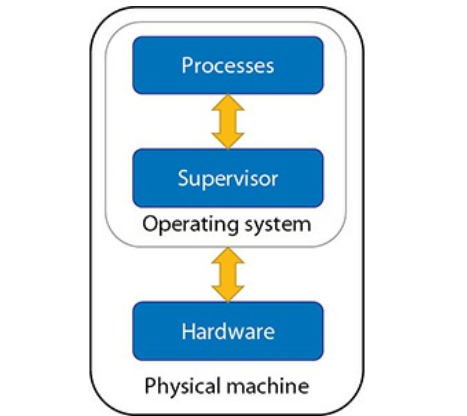

تعرف على الHypervisor

نظام التشغيل العادي يستخدم برمجة تسمى الHypervisor للتعامل مع التفاعل منخفض المستوى جداً بين الأجهزة والبرمجيات، مثل جدولة المهام، تخصيص الوقت والموارد، وما إلى ذلك. يوضح الشكل4 كيف يعمل الHypervisor بين نظام التشغيل والأجهزة.

| |

|

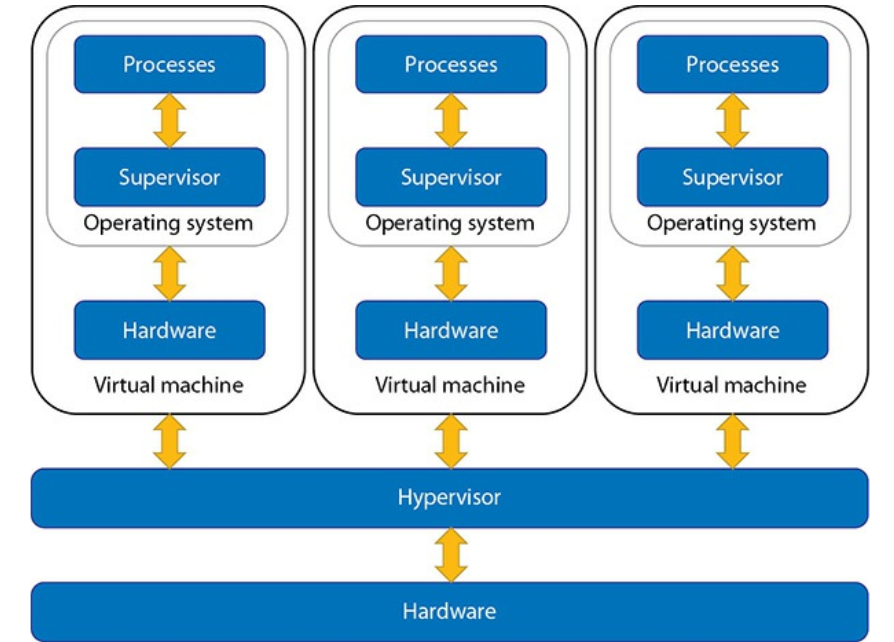

لأن الافتراضية تمكن جهاز واحد - المضيف - من تشغيل أنظمة تشغيل ضيف متعددة في وقت واحد، تتطلب الافتراضية الكاملة طبقة إضافية من البرمجة المتقدمة تسمى الHypervisor لإدارة التفاعلات المعقدة بشكل كبير. يوضح الشكل 5 ال Hypervisor واحد يستضيف ثلاثة أجهزة افتراضية مختلفة.

| |

|

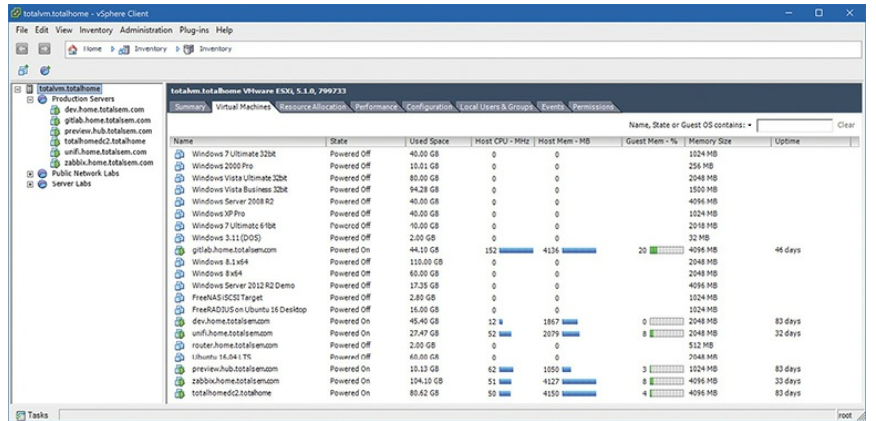

هناك عدد من الشركات التي تصنع الhypervisors. واحدة من أقدمها، وربما التي وضعت الافتراضية على أجهزة الكمبيوتر على الخريطة، هي VMware (www.vmware.com). أطلقت VMware VMware Workstation في عام 1999 لأنظمة Windows و Linux. منذ ذلك الحين نمت VMware بشكل كبير، مقدمة مجموعة واسعة من منتجات الافتراضية (انظر الشكل6).

| |

|

يأتي Hyper-V من Microsoft مع Windows Server وكذلك مع أنظمة Windows المكتبية بدءاً من Windows 8 Pro. على الرغم من أنه ليس بشعبية منتجات VMware، إلا أن لديه قاعدة مستخدمين كبيرة تنمو طوال الوقت (انظر الشكل 7).

| |

|

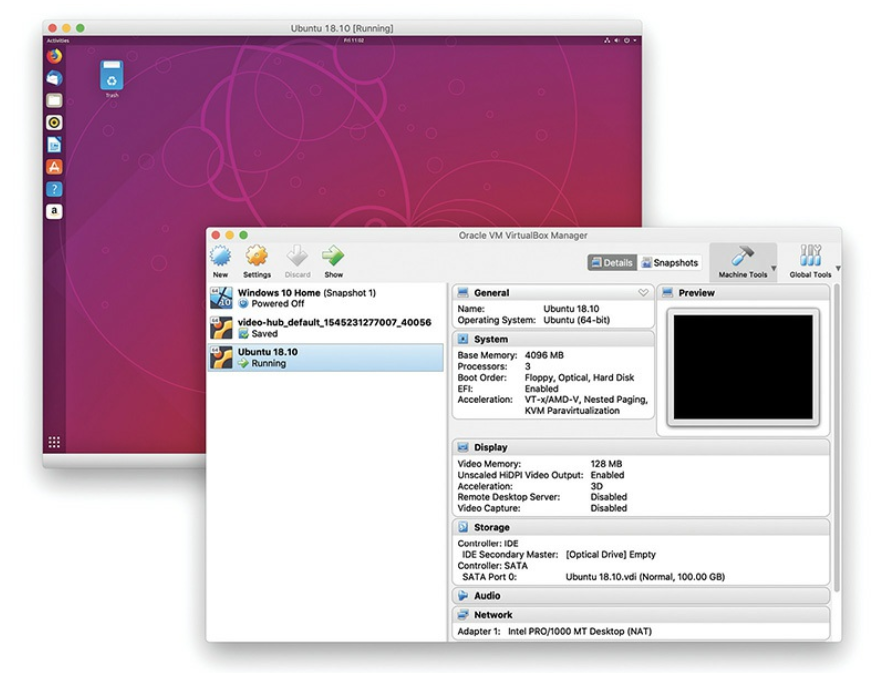

ايضا hypervisor آخر شائع جداً هو Oracle VM VirtualBox (انظر الشكل 8). VirtualBox قوي ويعمل على أنظمة Windows و macOS و Linux.

| |

|

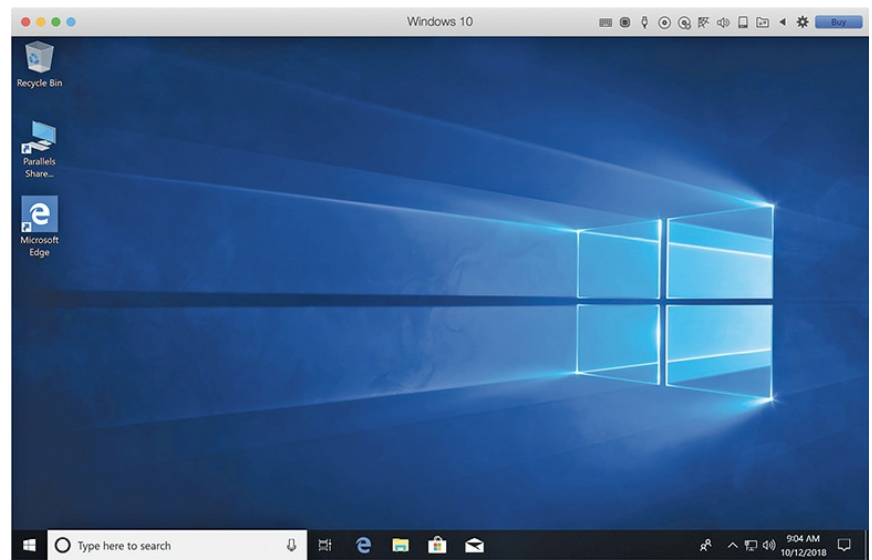

إذا كنت تستخدم macOS، فإن الخيارات الأكثر شعبية للhypervisor هي VMware Fusion و Parallels Desktop (انظر الشكل 9). كلا الhypervisor في macOS قويان جداً، لكن بخلاف Hyper-V أو VirtualBox، يكلفان مالًا.

| |

|

هذه ليست بأي حال من الأحوال قائمة كاملة بجميع الhypervisor المتاحين. العديد من مستخدمي Linux يقسمون بـ KVM ( بالنسبة لي هو الأفضل )، على سبيل المثال، لكن الhypervisor الذين تم تقديمهم في هذا القسم هم الذين من المحتمل أن تراهم على أنظمة سطح المكتب. تأكد من أنك على دراية بـ Hyper-V من Microsoft على الأقل للامتحان!

ملاحظة:

تصنع VMware عدداً من منتجات الافتراضية المذهلة، لكنها قد تكون باهظة الثمن. الHyper-V من Microsoft،ال KVM من Linux، وVirtualBox من Oracle جميعها مجانية.

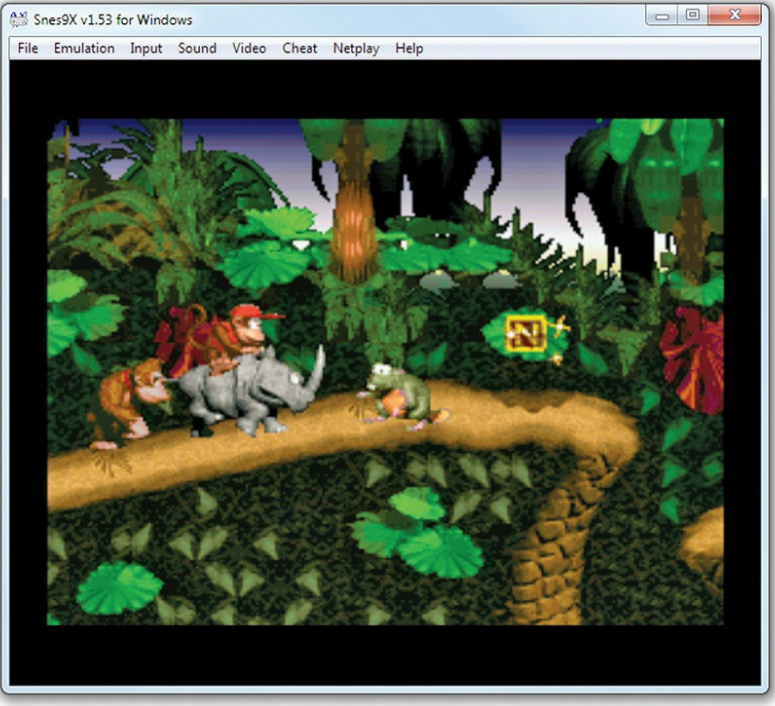

المحاكاة مقابل الافتراضية (Emulation Versus Virtualization)

الافتراضية تأخذ الأجهزة للنظام المضيف وتخصص جزءًا من قوتها للأجهزة الافتراضية الفردية. إذا كان لديك نظام Intel، فإن الـhypervisor ينشئ جهازًا افتراضيًا يعمل تمامًا مثل نظام Intel المضيف. لا يمكنه التصرف مثل أي نوع آخر من الكمبيوتر. على سبيل المثال، لا يمكنك إنشاء جهاز افتراضي على نظام Intel يعمل مثل Nintendo 3DS. الـhypervisors ببساطة تمرر الشيفرة من الجهاز الافتراضي إلى الـCPU الفعلي.

المحاكاة مختلفة جدًا عن الافتراضية. المحاكي هو برمجية أو أجهزة تقوم بتحويل الأوامر من وإلى الآلة المضيفة إلى منصة مختلفة تمامًا. الشكل 10 يظهر محاكي Super Nintendo Entertainment System، Snes9X، يشغل لعبة تسمى Donkey Kong Country على نظام Windows.

| |

|

الافتراضية على جانب العميل (Client-Side Virtualization)

هذا الفصل سيعرض لك بعض الطرق التي يمكنك استخدام الافتراضية، ولكن قبل أن أذهب أبعد، دعنا نأخذ الأجزاء الأساسية التي تعلمتها عن الافتراضية ونجمعها في واحدة من أبسط أشكالها. الافتراضية على جانب العميل هي تشغيل جهاز افتراضي على نظامك المحلي (على عكس الأجهزة الافتراضية التي تُشغل في أماكن أخرى، والتي سنتناولها لاحقًا في الفصل) بغض النظر عما إذا كان ملف الجهاز الافتراضي نفسه قد يتم تخزينه محليًا أو على خادم مركزي يُمكن الوصول إليه عبر الشبكة.

العملية الأساسية لإنشاء الأجهزة الافتراضية هي كما يلي:

1. إعداد أجهزة نظامك لدعم الأجهزة الافتراضية والتحقق من أنها يمكن أن تلبي متطلبات الموارد لتشغيلها.

2. تثبيت hypervisor على نظامك.

3. إنشاء جهاز افتراضي جديد يحتوي على متطلبات الأجهزة الافتراضية المناسبة لنظام التشغيل الضيف.

4. بدء الجهاز الافتراضي الجديد وتثبيت نظام التشغيل الضيف الجديد كما تثبته على جهاز فعلي جديد.

دعم الأجهزة ومتطلبات الموارد

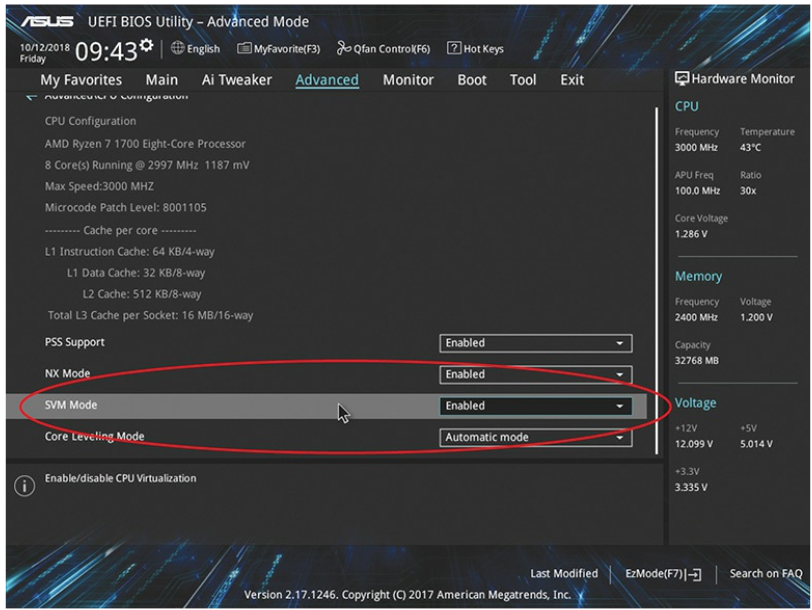

بينما يمكن لأي كمبيوتر يشغل Linux، Windows، أو macOS أن يدعم hypervisor، هناك بعض المتطلبات للأجهزة (hardware) التي نحتاج لمراعاتها. أولاً، كل hypervisor سيعمل بشكل أفضل إذا قمت بتمكين دعم الافتراضية للأجهزة. كل معالج Intel منذ أواخر الثمانينيات تم تصميمه لدعم ال hypervisor للمهام المتعددة، ولكن من الصعب على نفس المعالج أن يدعم hypervisor متعددين على أجهزة افتراضية متعددة. أضافت كل من AMD و Intel ميزات إضافية إلى معالجاتها قبل أكثر من عقد لدعم الـhypervisors: VT-x من Intel و AMD-V من AMD. هذا هو دعم الافتراضية للأجهزة.

إذا كان معالجك و BIOS يدعمان الافتراضية للأجهزة، يمكنك تشغيلها أو إيقافها داخل أداة إعداد النظام. الشكل 11 يظهر إعداد الافتراضية في أداة إعداد النظام النموذجية.

| |

|

الذاكرة العشوائية (RAM) : بصرف النظر عن دعم الافتراضية للأجهزة، فإن القلق الثاني - والأهم - هو الذاكرة العشوائية (RAM). كل جهاز افتراضي يحتاج نفس القدر من الذاكرة مثل الجهاز الفعلي، لذلك من الشائع أن تملأ جهازك المضيف بكميات كبيرة من الذاكرة. كلما زاد عدد الأجهزة الافتراضية التي تشغلها، زادت الذاكرة التي تحتاجها. عمومًا، هناك مسألتان يجب مراعاتهما:

- اترك ما يكفي من الذاكرة لتشغيل الـhypervisor بشكل كافٍ.

- أضف ما يكفي من الذاكرة بحيث يعمل كل جهاز افتراضي تشغله في نفس الوقت بشكل كافٍ.

سيتطلب الأمر بعض البحث لمعرفة كمية الذاكرة التي تحتاجها. لدي hypervisor VirtualBox يعمل على نظام Windows 8.1 (64-bit). هناك ثلاثة أجهزة افتراضية تعمل في جميع الأوقات: Windows 7 يشغل أداة محاكاة بنك اختبار، Ubuntu Linux (64-bit) يشغل خادم ويب، و Windows 10 (64-bit) يُستخدم كخادم سطح مكتب بعيد. جميع هذه الأجهزة الافتراضية مشغولة جدًا. لقد حددت المتطلبات التالية من خلال البحث عبر الإنترنت (وتخمين قليلاً):

ال- 4 GB لنظام التشغيل المضيف و VirtualBox

ال- 1 GB لنظام Windows 7

ال- 512 MB لنظام Ubuntu

ال- 2.5 GB لنظام Windows 10

لا أريد أن ينفد النظام، لذا قمت بإضافة 32 GB من الذاكرة إلى نظامي. حتى الآن، يعمل بشكل جيد! كن حذرًا هنا. من الصعب الحصول على إجابات مثالية لهذه الحالات. إذا بحثت في هذا، قد تحصل على إجابة مختلفة.

ملحوظة:

كما ناقشنا في الفصل الرابع "الذاكرة"، يمكن للوحة الأم المختلفة أن تدعم كميات مختلفة من الذاكرة. إذا كنت تخطط لبناء جهاز لتشغيل الأجهزة الافتراضية، من الجيد أن تقوم بالبحث. لا تريد أن تعلق بلوحة أم تصل إلى حد أقصى 16 GB من الذاكرة.

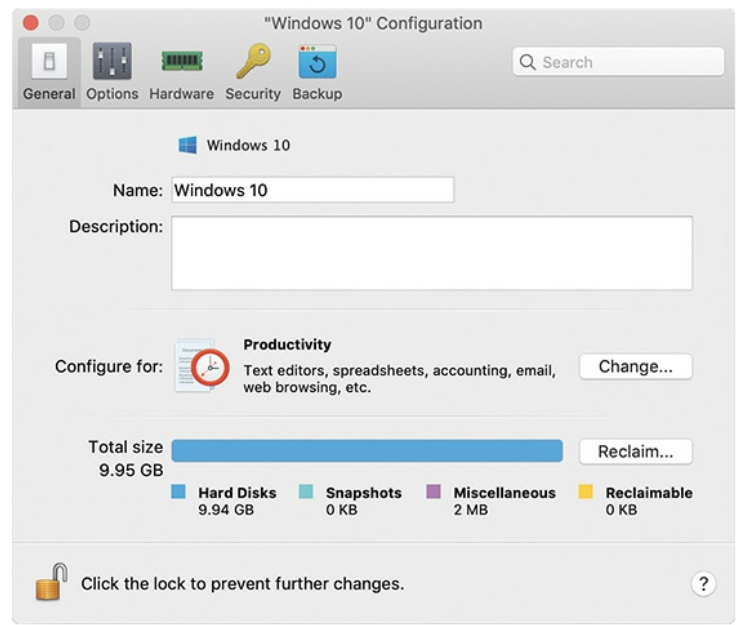

التخزين للأجهزة الافتراضية : ملفات الأجهزة الافتراضية يمكن أن تكون كبيرة جدًا لأنها تشمل كل شيء مثبت على الجهاز الافتراضي؛ اعتمادًا على نظام التشغيل وكيفية استخدام الجهاز الافتراضي، يمكن أن يتراوح ملف الجهاز الافتراضي من ميغابايتات إلى مئات الجيغابايتات. بالإضافة إلى ذلك، كل snapshot أو checkpoint تقوم بإنشائها تتطلب مساحة. الشكل 12 يظهر جهاز Windows 10 افتراضي جديد يحتاج حوالي 10 GB من مساحة التخزين.

| |

|

التفاصيل تعتمد على ظروفك، لكن إليك بعض التوصيات الأساسية:

- تأكد من أن لديك مساحة تخزين كافية لجميع الأجهزة الافتراضية التي تخطط لها، ومساحة للنمو.

- ملفات الأجهزة الافتراضية الخاصة بك ثمينة. خطط مسبقًا لحمايتها بواسطة مصفوفات RAID الجيدة والنسخ الاحتياطي المنتظم للتأكد من توفرها عندما تحتاج إليها.

- إذا كانت الأداء مهمًا للأجهزة الافتراضية الخاصة بك، خطط لتخزينها على SATA أو NVMe SSD.

متطلبات الشبكة

ربما واحدة من أروع ميزات الأجهزة الافتراضية هي الطرق المختلفة التي يمكنك "شبكها" افتراضيًا. لا تقتصر فقط على التفكير "هل يمكنني جعل الجهاز الافتراضي يتصل بالإنترنت؟" بالطبع يمكنك، لكن الـhypervisors تقدم أكثر بكثير. كل hypervisor لديه القدرة على توصيل كل من أجهزته الافتراضية بشبكة بطرق متعددة اعتمادًا على متطلبات الشبكة الخاصة بك.

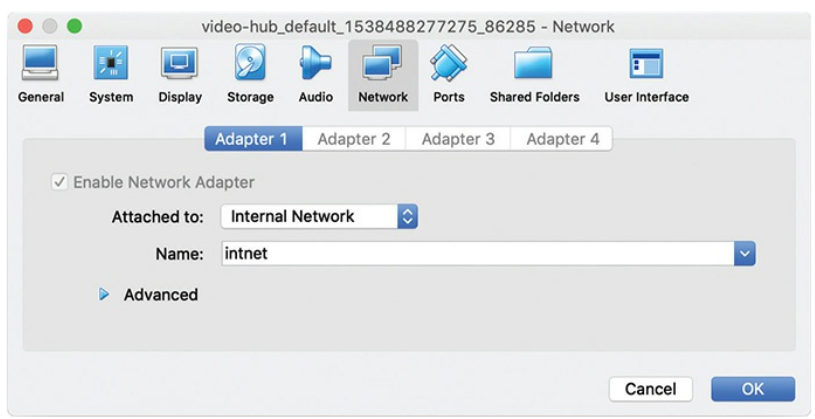

الشبكات الداخلية (Internal Networking)

دعنا نقول أن لديك سيناريو حيث لديك أربعة أجهزة افتراضية وتريد أن تراها بعضها البعض، ولكن لا شيء آخر. لا اتصال بالإنترنت: فقط أربعة أجهزة افتراضية تعتقد أنها الأجهزة الوحيدة الموجودة. انتقل إلى إعدادات جميع الأجهزة الافتراضية الأربعة وقم بتعيين NIC الافتراضي الخاص بهم إلى شبكة داخلية (انظر الشكل 13). في هذه الحالة، كل جهاز افتراضي يعمل على ذلك الـhypervisor سيعمل كما لو كان متصلاً بswitch خاص به ولا شيء آخر.

| |

|

الشبكات الداخلية مفيدة جدًا عندما تريد تجربة بعض أدوات الشبكة الرائعة ولكن لا تريد القيام بشيء قد يكون غير آمن لأي شيء سوى شبكة الاختبار الافتراضية الصغيرة الخاصة بك. غالبًا ما أجد أدوات ممتعة تقوم بأشياء لا تريد أبدًا القيام بها على شبكة حقيقية (أدوات البرامج الضارة، ماسحات الشبكة، وما إلى ذلك). عن طريق إنشاء بعض الأجهزة الافتراضية وربطها عبر شبكة داخلية، يمكنني اللعب بكل ما أريد دون خوف من العبث بشبكة حقيقية.

الشبكات الموصولة (Bridged Networking)

عندما يفكر معظم الناس في شبك جهاز افتراضي جديد، من الآمن القول إنهم يفكرون في "كيف يمكنني الحصول على جهازي الافتراضي الجديد على الإنترنت؟" تبدأ أولاً بالاتصال بالإنترنت عن طريق الاتصال بشبكة حقيقية. هناك الكثير من السيناريوهات التي قد تريد فيها جهاز افتراضي يتصل بشبكتك الحقيقية، تمامًا كما يتصل جهازك المضيف بالشبكة. للقيام بذلك، يحتاج NIC الافتراضي للجهاز الافتراضي إلى الركوب على NIC الحقيقي للوصول إلى الشبكة. جهاز افتراضي مع اتصال شبكة موصولة يصل إلى نفس الشبكة التي يتصل بها النظام المضيف. يشبه الأمر إلى حد كبير أن الجهاز الافتراضي لديه كابله الخاص للاتصال بالشبكة. الشبكات الموصولة هي طريقة بسيطة للحصول على جهاز افتراضي متصل بالإنترنت (بافتراض أن النظام المضيف لديه اتصال بالإنترنت، بالطبع).

إليك سيناريو حيث تكون الشبكات الموصولة مهمة. لنفترض أن هناك شخصًا يحاول الوصول إلى مقاطع الفيديو الخاصة بي على الإنترنت، ولكنه يواجه مشكلة. يمكنني إنشاء جهاز افتراضي يكرر نظام التشغيل والمتصفح الخاص بالعميل. في هذه الحالة، سأقوم بإعداد NIC للجهاز الافتراضي كشبكة موصولة. هذا يخبر NIC الحقيقي للسماح لـNIC الافتراضي بالتصرف كما لو كان NIC ماديًا على نفس الشبكة. يمكن لـNIC الافتراضي أن يأخذ معلومات DHCP تمامًا مثل NIC الحقيقي.

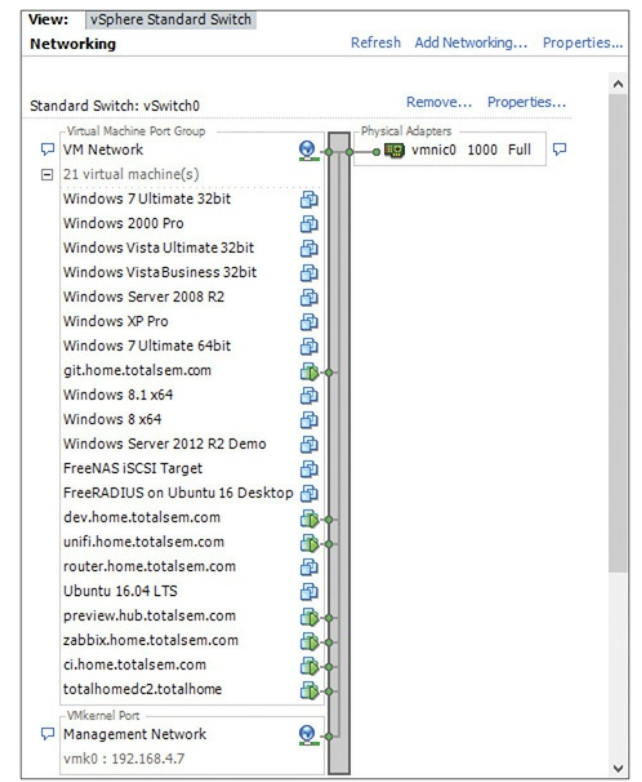

المفاتيح الافتراضية (Virtual Switches)

فكر في هذا للحظة: إذا كنت ستنشئ شبكة داخلية من أربعة أجهزة افتراضية، ألن تحتاج إلى ربطها معًا بطريقة ما؟ في شبكة حقيقية، نقوم بتوصيل الأجهزة معًا باستخدام switch . الجواب في الواقع رائع نوعًا ما: الـhypervisors تصنع switch افتراضية! كل hypervisor لديه طريقته الخاصة لإعداد هذه الswitch الافتراضية. معظم الـhypervisors، مثل VirtualBox، يقومون بذلك تلقائيًا ولا ترى شيئًا. الشكل 14 يظهر إعداد الswitch الافتراضي في VMware vSphere Client.

| |

|

لا شبكة :

الخيار الأخير والأقل احتمالية هو عدم وجود شبكة على الإطلاق. فقط لأنك تصنع جهاز افتراضي لا يعني أنك بحاجة إلى أي نوع من الشبكة. لدي عدد من الأجهزة الافتراضية التي أحتفظ بها فقط لأرى ما يفعله برنامج بنك الاختبار الخاص بي على أنظمة مستقلة مختلفة. لا أحتاج إلى شبكة على الإطلاق. فقط أقوم بإدخال محرك أقراص USB مع ما أقوم بتثبيته وأختبر.

النهاية

نكون هنا انتهينا من الجزء 1 من الفصل 22 تماما من شهادة A plus المقدمة من CompTIA اصبحنا الأن في اخر المشوار ما زال القليل بعد ولكن سيكون ممتع جدا جدا لذلك احرص على قرائة كل فصل سريعا

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock