الفصل : 21

الجزء : 2

العنوان : الأنترنت ( The Internet )

إعدادات الراوتر الأساسية

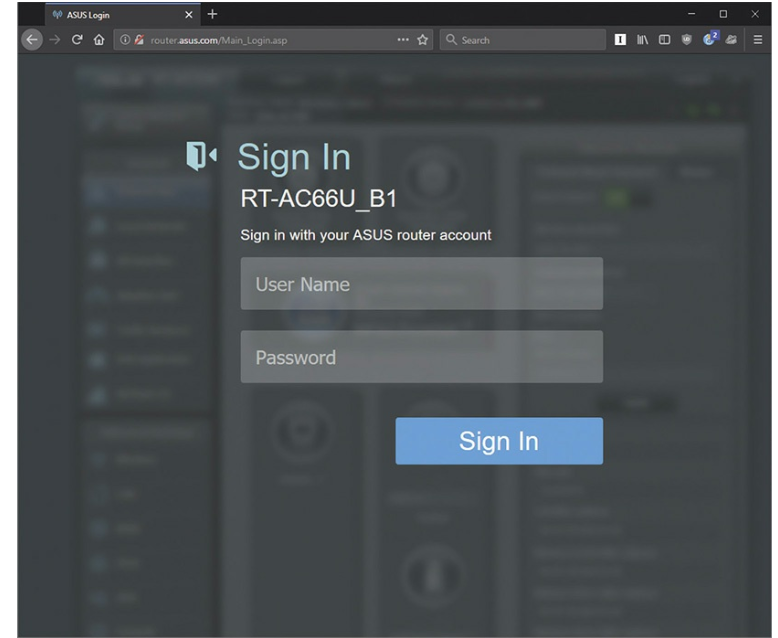

تتطلب أجهزة التوجيه SOHO القليل من الإعدادات، وفي كثير من الحالات ستعمل بشكل مثالي (إذا كانت غير آمنة) فور إخراجها من العلبة. في بعض الحالات، قد تضطر إلى التعامل مع شبكة أكثر تعقيدًا تتطلب تغيير إعدادات الراوتر. تحتوي الغالبية العظمى من هذه الأجهزة على صفحات إعدادات مدمجة يمكنك الوصول إليها عن طريق كتابة عنوان IP الخاص بالراوتر في متصفح. يختلف العنوان حسب الشركة المصنعة، لذا تحقق من وثائق الراوتر. إذا كتبت العنوان الصحيح، يجب أن تتلقى مطالبة باسم المستخدم وكلمة المرور، كما في الشكل 1 . كما هو الحال مع عنوان IP، يختلف اسم المستخدم وكلمة المرور الافتراضيين حسب الطراز/الشركة المصنعة. بمجرد إدخال البيانات الصحيحة، ستظهر لك صفحات إعدادات الراوتر (انظر الشكل 2 ). من هذه الصفحات، يمكنك تغيير أي من إعدادات الراوتر.

| |

|

| |

|

تغيير اسم المستخدم وكلمة المرور : جميع أجهزة التوجيه تحتوي على اسم مستخدم وكلمة مرور تمنحك الوصول إلى شاشة الإعدادات. أحد التغييرات الأولى التي يجب عليك القيام بها بعد تشغيل الراوتر هو تغيير اسم المستخدم وكلمة المرور إلى شيء آخر غير الافتراضي. هذا مهم بشكل خاص إذا كان لديك شبكة لاسلكية مفتوحة، كما ذكرت في الفصل 20. إذا تركت اسم المستخدم وكلمة المرور الافتراضيين، يمكن لأي شخص لديه وصول إلى شبكتك المحلية الوصول بسهولة إلى الراوتر وتغيير إعداداته. لحسن الحظ، يجعل مصنعو الراوترات من السهل تغيير بيانات تسجيل الدخول الخاصة بالراوتر، كما هو موضح في الشكل 3 .

| |

|

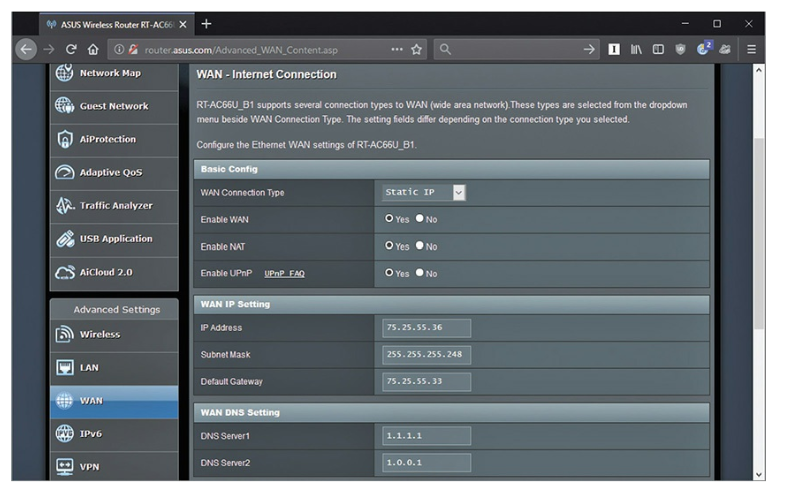

إعداد عناوين IP الثابتة : بعد معالجة اسم المستخدم وكلمة المرور، دعونا نلقي نظرة على إعداد الراوتر لاستخدام عنوان IP ثابت للاتصال بالإنترنت أو WAN. في معظم الحالات، عند توصيل اتصال الإنترنت بالراوتر، يحصل على عنوان IP باستخدام DHCP تمامًا مثل أي جهاز كمبيوتر آخر. بالطبع، هذا يعني أن عنوان IP الخاص بك على الإنترنت سيتغير من حين لآخر، وهو ما يمكن أن يكون عيبًا. هذا لا يؤثر على معظم الناس، ولكن بالنسبة لبعض المستخدمين المنزليين والشركات، يمكن أن يكون مشكلة. لحل هذه المشكلة، تتيح لك معظم مزودي خدمات الإنترنت طلب عنوان IP ثابت (مقابل رسوم شهرية إضافية). بمجرد تخصيص عنوان IP ثابت من قبل مزود الخدمة، يجب عليك إدخاله يدويًا في الراوتر. تقوم بذلك بنفس الطريقة التي قمت بها بالتغيير السابق. يحتوي الراوتر الخاص بي على قسم إعداد الإنترنت حيث يمكنني إدخال جميع الإعدادات التي قدمها لي مزود الخدمة (انظر الشكل4 ).

| |

|

تحديث البرامج الثابتة (Updating Firmware)

تشبه أجهزة التوجيه أي كمبيوتر آخر في أنها تعمل بواسطة البرامج - وهذه البرامج قد تحتوي على أخطاء وثغرات تتطلب التحديث أحيانًا. يُطلق مصنعو الراوترات على هذه التحديثات اسم "تحديثات البرامج الثابتة" ويجعلونها متاحة إما من خلال واجهة إدارة الراوتر أو على مواقعهم الإلكترونية لتنزيلها بسهولة.

ملاحظة:

بينما تكون هذه الأساليب صحيحة بشكل عام لأجهزة التوجيه المتاحة تجاريًا، قد يتم تحديث أجهزة التوجيه المقدمة من مزود خدمة الإنترنت (ISP) تلقائيًا.

إذا كان تحديث البرنامج الثابت (firmware) متاحًا مباشرةً من خلال واجهة إدارة الراوتر، فقد يكون التحديث بضغطة زر أو اثنتين فقط. إذا لم يكن كذلك، قم بتنزيل أحدث برنامج ثابت من موقع الشركة المصنعة على جهاز الكمبيوتر الخاص بك. ثم قم بالدخول إلى صفحة إعدادات الراوتر وابحث عن شاشة تحديث البرنامج الثابت. في الراوتر الخاص بي، تبدو كما هو موضح في الشكل 5 . من هنا، ما عليك سوى اتباع التعليمات والنقر على "Upgrade" (أو ما يعادلها في الراوتر الخاص بك). كلمة تحذير سريعة: على عكس تحديثات Windows، فإن تحديث البرنامج الثابت الفاشل يمكن أن يؤدي إلى تعطل الراوتر بشكل كامل، مما يجعله غير قابل للاستخدام مثل قطعة طوب جالسة على مكتبك. هذا نادر الحدوث، ولكن يجب أن تضعه في اعتبارك عند القيام بتحديث البرنامج الثابت.

| |

|

بروتوكولات تطبيقات الإنترنت

بمجرد إنشاء اتصال بالإنترنت، تحتاج إلى تطبيقات لإنجاز أي شيء. إذا كنت ترغب في تصفح الويب، فأنت بحاجة إلى تطبيق يسمى Web browser، مثل Mozilla Firefox أو Google Chrome أو Microsoft Edge. إذا كنت ترغب في إجراء مكالمة VoIP، فأنت بحاجة إلى تطبيق مثل Skype أو Google Voice. تستخدم هذه التطبيقات بدورها بروتوكولات تطبيقات محددة بوضوح. جميع متصفحات الويب تستخدم Hypertext Transfer Protocol (HTTP). جميع عملاء البريد الإلكتروني يستخدمون Post Office Protocol 3 (POP3) أو Internet Message Access Protocol (IMAP) لاستلام البريد الإلكتروني. جميع تطبيقات البريد الإلكتروني تستخدم Simple Mail Transfer Protocol (SMTP) لإرسال بريدها الإلكتروني. كل بروتوكول إنترنت له قواعده وأرقام منافذه الخاصة. على الرغم من وجود عشرات الآلاف من بروتوكولات التطبيقات، لحسن الحظ، يريدك CompTIA أن تفهم البروتوكولات التالية المستخدمة بشكل شائع (باستثناء SFTP و SIP، التي لم تدرجها CompTIA في الأهداف ولكن أضفتها للكمال):

- World Wide Web (HTTP و HTTPS)

- البريد الإلكتروني (POP3 و IMAP و SMTP)

- Telnet

- SSH

- FTP/SFTP

- Remote Desktop Protocol (RDP)

- VoIP (SIP)

بالإضافة إلى بروتوكولات التطبيقات التي نراها ونستخدمها يوميًا، هناك المئات، وربما الآلاف، من بروتوكولات التطبيقات التي تعمل خلف الكواليس، تقوم بأعمال هامة لضمان عمل بروتوكولات التطبيقات التي نراها بشكل جيد. لقد واجهت عددًا من هذه البروتوكولات المخفية في الفصل 19. خذ على سبيل المثال DNS. بدون DNS، لن تتمكن من كتابة www.google.com في متصفح الويب والوصول إلى العنوان الصحيح. DHCP هو مثال آخر. لا ترى DHCP أثناء أداء عمله، ولكن بدونه، لن تحصل أي أجهزة تعتمد على DHCP على عناوين IP.

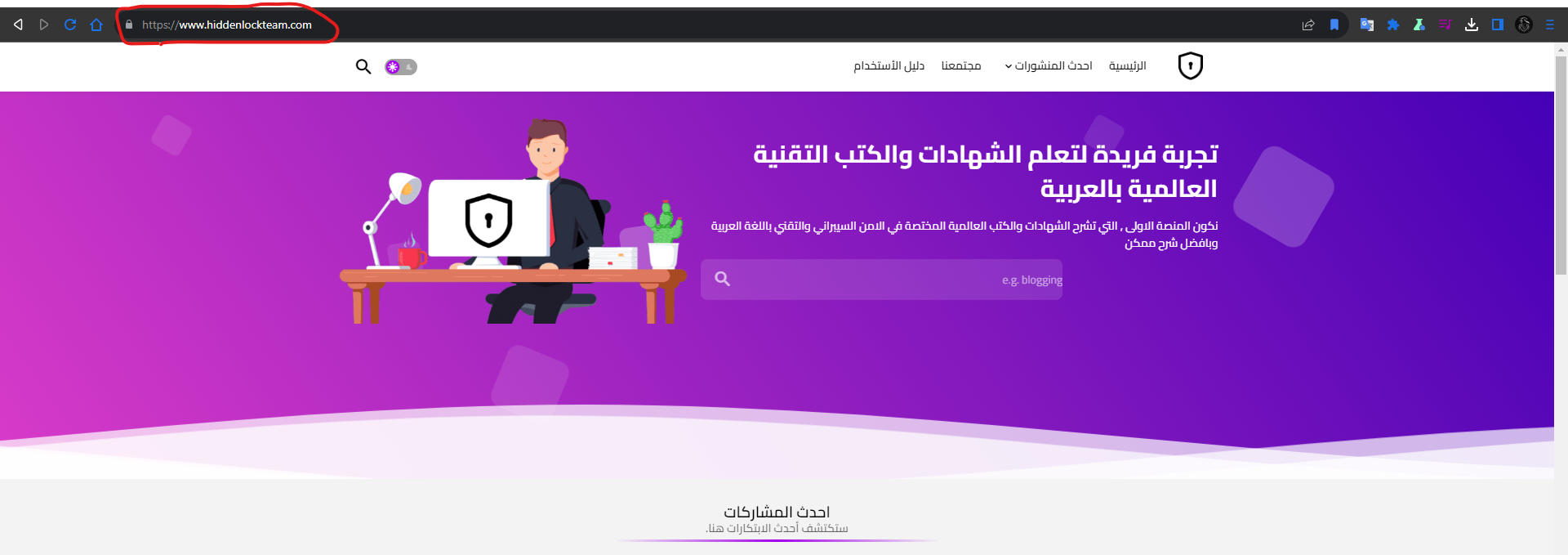

إليك مثال آخر: العديد من الأشخاص لا يحبون إرسال معلومات بطاقات الائتمان، أرقام الهواتف المنزلية، أو معلومات شخصية أخرى عبر الإنترنت خوفًا من أن يتم اعتراض هذه المعلومات من قبل المخترقين. لحسن الحظ، هناك طرق لتشفير هذه المعلومات، وأكثرها شيوعًا هو Hypertext Transfer Protocol Secure (HTTPS). على الرغم من أن HTTPS يبدو مشابهًا جدًا لـ HTTP من منظور متصفح الويب، فإن HTTPS يستخدم المنفذ 443. من السهل معرفة ما إذا كان الموقع يستخدم HTTPS لأن عنوان الويب يبدأ بـ https، كما هو موضح في الشكل 6 ، بدلاً من http فقط. لكنك لا تتعامل مع HTTPS بشكل مباشر؛ فهو يعمل تلقائيًا في متصفحك.

| |

|

للتفريق بين بروتوكولات التطبيقات التي تراها وتلك التي لا تراها، سأقوم بصياغة مصطلح "utility protocol" لتعريف أي من بروتوكولات التطبيقات المخفية. لذلك، ال HTTP هو بروتوكول تطبيق و DNS هو utility protocol. جميع بروتوكولات TCP/IP تستخدم منافذ محددة، وتتطلب تشغيل تطبيق، ولديها إعدادات خاصة فريدة لذلك التطبيق. ستلقي نظرة على عدد من هذه الخدمات وتتعلم كيفية تكوينها. كمرجع سريع، تدرج الجدول 1 أسماء ووظائف وأرقام المنافذ لبروتوكولات التطبيقات التي يريدك CompTIA أن تعرفها (باستثناء SFTP و VoIP [SIP]). يقوم الجدول 2 بنفس الشيء بالنسبة لبروتوكولات الخدمات.

ملاحظة:

من المهم معرفة ما هي البروتوكولات والمنافذ التي يستخدمها التطبيق. ارجع إلى الفصل 19 إذا كنت بحاجة إلى تذكير ببروتوكولات TCP و UDP. هذا أيضًا هو المكان الذي ناقشنا فيه NetBIOS.

دعنا نلقي نظرة على البروتوكولات المدرجة في الجداول1 و 2، بالإضافة إلى الشبكات الخاصة الافتراضية والبروتوكولات التي تستخدمها.

| |

|

| |

|

شبكة الويب العالمية (The World Wide Web)

يوفر الويب واجهة رسومية للإنترنت. تقوم خوادم الويب (الخوادم التي تشغل برامج متخصصة) بتوفير المواقع الإلكترونية التي يمكنك الوصول إليها باستخدام بروتوكول HTTPS على المنفذ 443 و HTTP على المنفذ 80 وبالتالي الحصول على معلومات أكثر أو أقل فائدة. باستخدام متصفح الويب، مثل Apple Safari أو Microsoft Edge أو Google Chrome أو Mozilla Firefox، يمكنك النقر على رابط على صفحة ويب والانتقال فوراً - ليس فقط إلى خادم ويب في بلدك - بل إلى أي مكان في العالم.

إعداد متصفح الويب

يستغرق إعداد متصفح الويب جهداً قليلاً. طالما أن الاتصال بالإنترنت يعمل، فإن متصفحات الويب تعمل تلقائيًا. هذا لا يعني أنك لا تستطيع إجراء إعدادات مخصصة، ولكن الإعدادات الافتراضية للمتصفح تعمل في كل مرة تقريبًا. إذا كتبت عنوان ويب، مثل www.google.com، ولم يعمل، تحقق من الخط وإعدادات الشبكة وستكتشف أين تكمن المشكلة .

إعداد Internet Explorer

متصفحات الويب قابلة للتكوين بشكل كبير. في معظم متصفحات الويب، يمكنك ضبط حجم الخط الافتراضي، اختيار ما إذا كنت تريد عرض الرسومات، وضبط العديد من الإعدادات الأخرى. على الرغم من أن جميع متصفحات الويب تدعم هذه الإعدادات، إلا أن المكان الذي تذهب إليه لإجراء هذه التغييرات يختلف بشكل كبير. إذا كنت تستخدم Internet Explorer (IE) القديم الذي يأتي مع Windows، فستجد أدوات التكوين في لوحة التحكم Internet Options أو ضمن قائمة Tools في Internet Explorer انظر الى الشكل 7 .

| |

|

ملاحظة:

قد يلاحظ القراء المتمعنون أن عنوان النافذة في الشكلين 8 و 9 هو Internet Properties، وليس Internet Options كما في الشكل7 . لا تسألني لماذا، ولكن العنوان يكون Internet Options إذا فتحته من Internet Explorer، ويكون Internet Properties إذا فتحته من Control Panel. لا تخلط بينهما؛ فالإعدادات هي نفسها!

| |

|

| |

|

أجد أنه من الغريب أن CompTIA تدرج Internet Options كهدف في امتحان CompTIA A+ 1002. إنه فقط... ميكروسوفتي للغاية. هناك بوضوح متصفحات أكثر من Internet Explorer فقط، لذا سأبدأ بشرح الخيارات المتاحة لك في Internet Explorer، ثم أظهر لك بعض الخيارات الشائعة الموجودة في المتصفحات الأخرى أيضًا.

عندما تفتح Internet Options، سترى سبع تبويبات في الأعلى. التبويب الأول هو General. تتحكم هذه الإعدادات في الميزات الأساسية لـ Internet Explorer: الصفحة الرئيسية، إدارة التبويبات، سجل التصفح، البحث، وغيرها من عناصر التحكم في المظهر. إذا كنت تريد حذف أو تغيير كيفية تخزين Internet Explorer للمواقع التي قمت بزيارتها، استخدم هذا التبويب.

يسمح لك تبويب Security بتعيين مدى حمايتك لتصفح الإنترنت باستخدام Internet Explorer (انظر الشكل 8 ). يمكن تعديل كل إعداد لمنطقة معينة، مثل الإنترنت، الإنترانت المحلية، المواقع الموثوقة، والمواقع المحظورة. يمكنك تكوين المواقع التي تندرج تحت أي منطقة. بمجرد اختيار منطقة للتحكم بها، يمكنك تعيين مستوى الأمان لـ Internet Explorer. يمنع مستوى الأمان العالي المزيد من المواقع الإلكترونية ويعطل بعض الإضافات، بينما يسمح المستوى المتوسط العالي والمتوسط بعرض وتشغيل مواقع إلكترونية وميزات أقل أمانًا.

يعمل تبويب Privacy بشكل مشابه لتبويب Security، إلا أنه يتحكم في مسائل الخصوصية، مثل ملفات تعريف الارتباط، تتبع الموقع، النوافذ المنبثقة، وما إذا كانت إضافات المتصفح ستعمل في وضع التصفح الخاص. هناك شريط تمرير يسمح لك بالتحكم فيما يتم حظره - يتم حظر كل شيء على الإعداد الأعلى؛ ولا يتم حظر شيء على الإعداد الأدنى. اذهب هنا إذا كنت لا تحب فكرة تتبع المواقع لسجل التصفح الخاص بك (على الرغم من أن ملفات تعريف الارتباط تقوم بأشياء أخرى أيضًا، مثل التحقق من هوية المستخدمين).

يتيح لك تبويب Content التحكم فيما سيعرضه المتصفح وما لن يعرضه. هذه المرة، يمكنه التحكم في الوصول إلى المواقع غير الآمنة أو الاعتراضية - وهو ممارسة تسمى تصفية المحتوى - باستخدام الشهادات وأداة التحكم الأبوي المسماة Family Safety، والتي تتيح للمسؤولين النظاميين تقييد استخدام الويب، الألعاب، والتطبيقات (حسب نظام التقييم وقوائم الاستثناءات) وحتى التحكم في وقت تسجيل الدخول إلى الحساب. يتيح لك تبويب Content أيضًا ضبط ميزة AutoComplete التي تملأ عناوين الويب لك، وكذلك التحكم في إعدادات خلاصات RSS و Web Slices (كلا الطريقتين للاشتراك في تحديثات محتوى صفحة الويب).

يتيح لك تبويب Connections القيام بالعديد من الأشياء. يمكنك إعداد اتصالك بالإنترنت عبر النطاق العريض أو الاتصال الهاتفي؛ الاتصال بشبكة VPN؛ أو ضبط بعض إعدادات LAN، التي ربما لن تحتاج إلى التعامل معها إلا ربما لتكوين اتصال خادم proxy. نظرًا لأن خوادم proxy معقدة قليلاً وتريدك CompTIA أن تعرف عنها، دعنا نتحدث سريعًا عن استخدامات خوادم proxy.

تستخدم العديد من الشركات خادم proxy لتصفية وصول الموظفين إلى الإنترنت، وعندما تكون على شبكة الشركة، تحتاج إلى ضبط إعدادات proxy الخاصة بك داخل متصفح الويب (وأي برامج إنترنت أخرى تريد استخدامها). خادم proxy هو برنامج يتيح لعدة اتصالات بالإنترنت المرور عبر جهاز كمبيوتر واحد محمي. التطبيقات التي ترغب في الوصول إلى موارد الإنترنت ترسل طلبات إلى خادم proxy بدلاً من محاولة الوصول إلى الإنترنت مباشرة، مما يحمي أجهزة الكمبيوتر العميلة ويمكن لمسؤول الشبكة مراقبة وتقييد الوصول إلى الإنترنت. لذلك، يجب تكوين كل تطبيق لاستخدام خادم proxy.

بالانتقال، يحتوي تبويب Programs في Internet Options على إعدادات لمتصفح الويب الافتراضي، وأي إضافات تستخدمها (مثل Java)، وكيفية تعامل البرامج الأخرى مع ملفات HTML ورسائل البريد الإلكتروني.

يقوم تبويب Advanced بما يوحي به اسمه بالضبط: يسرد مجموعة من الخيارات المتقدمة التي يمكنك تشغيلها وإيقافها بنقرة على صندوق (انظر الشكل 9). تشمل الخيارات المتاحة إعدادات الوصول، التصفح، الدولية، والأهم من ذلك، إعدادات الأمان. من هنا، يمكنك التحكم في كيفية فحص Internet Explorer لشهادات المواقع الإلكترونية، بين العديد من الإعدادات الأخرى. كما يحتوي أيضًا على زر إعادة تعيين الإعدادات في حالة الحاجة إلى بداية جديدة.

ملاحظة:

يأتي Windows مع تطبيق رائع في لوحة التحكم يسمى Credential Manager يدير جميع معلومات تسجيل الدخول المحفوظة لمواقع الويب (وكذلك التطبيقات المتصلة والشبكات). يمكنك استخدام Credential Manager لحذف كلمات المرور أو معلومات تسجيل الدخول الأخرى.

تكوين المتصفحات الأخرى

أرغب في الانتقاص من Internet Explorer وأخبرك بمدى سوءه - ولكن الحقيقة هي أن، بعد دفعة كبيرة لإعادة IE إلى المسار الصحيح في الإصدارات الأخيرة، قامت Microsoft بالشيء الصحيح لمساعدة الويب على التحرك إلى ما بعد IE من خلال التركيز على بديله، Microsoft Edge. Edge هو متصفح ويب قوي، نظيف، وحديث يدعم معايير الويب الحالية. أستخدمه كثيرًا، رغم أنني لا أستطيع القول بأننا مرتبطون حصريًا.

ربما ستحتاج إلى تنزيل واحد من عدة متصفحات ويب أخرى تدعم معايير الويب الحالية أيضًا وتقدم تجارب مختلفة عن Edge. هذا يوفر لك حلاً سريعًا إذا واجهت مشكلة في موقع ما أو إذا تم اكتشاف ثغرة أمنية خطيرة في متصفحك المعتاد. اثنان من المتصفحات الكبيرة التي تناسب هذا الوصف هما Mozilla Firefox و Google Chrome.

يمكنك التحكم في إعداداتهما تمامًا كما تفعل في Internet Explorer، رغم أنك لن تجد تطبيقًا مخبأً في لوحة التحكم. في Google Chrome، يمكنك النقر على أيقونة النقاط الثلاث في الزاوية العلوية اليمنى من المتصفح واختيار Settings. في Mozilla Firefox، تبدو الأيقونة كمكدس من الخطوط الأفقية، ولكنها أيضًا في الزاوية العلوية اليمنى، وتبحث عن زر Options.

في هذه القوائم، ستجد العديد من الإعدادات المشابهة لتلك التي تجدها في Internet Options. إعدادات Firefox (انظر الشكل10 ) و Google Chrome (انظر الشكل11 ) هي صفحات ويب مدمجة في المتصفحات، ولكنها لا تزال تتحكم في نفس الميزات: الصفحة الرئيسية، الأمان، حجم الخط، ملفات تعريف الارتباط، وكل ما تفضله القديم. خذ بعض الوقت لاستخدام هذه المتصفحات واستكشاف إعداداتها. ستتفاجأ بمدى مساعدة معرفتك لمتصفح واحد في إعداد متصفح آخر.

| |

|

| |

|

ملاحظة:

إذا كنت تستخدم جهاز كمبيوتر macOS، فمن المحتمل أنك ستستخدم متصفح ويب آخر، Safari. يدعم Safari جميع معايير الويب الحديثة ويعمل بشكل رائع. يمكنك أيضًا استخدام Chrome أو Firefox (ولكن ليس Edge) على جهاز macOS الخاص بك. تصفح ويب سعيد!

البريد الإلكتروني

لإعداد والوصول إلى البريد الإلكتروني، لديك اليوم العديد من الخيارات. يمكنك استخدام الطريقة التقليدية عبر مزود خدمة الإنترنت (ISP) والتي تتطلب تطبيق بريد إلكتروني مخصص. اليوم، بشكل متزايد، يستخدم الناس عملاء البريد الإلكتروني المدمجين في أي جهاز يستخدمونه. أخيرًا، يمكنك استخدام عميل بريد إلكتروني عبر الويب يمكن الوصول إليه من أي جهاز. الصعوبة في هذا القسم هي أن كل هذا يتداخل نوعًا ما مع ظهور الوصول المستند إلى الحسابات للأجهزة، مثل استخدام حساب Microsoft لتسجيل الدخول إلى جهاز الكمبيوتر الخاص بك بنظام Windows.

تأتي جميع عناوين البريد الإلكتروني بصيغة accountname@Internet domain. لإضافة حساب جديد، قدم اسمك وعنوان بريدك الإلكتروني وكلمة المرور. بافتراض أن خادم الشركة أو المنظمة مضبوط بشكل صحيح، فهذا كل ما عليك فعله اليوم.

ومع ذلك، في الماضي القريب، وما زال يُشار إليه في امتحانات CompTIA A+، كان إعداد عميل البريد الإلكتروني يمثل تحديات. لم يكن عليك فقط الحصول على عنوان بريد إلكتروني صالح من المزود وكلمة مرور، بل كان عليك أيضًا تكوين معلومات خادم البريد الوارد والصادر. كنت تضيف أسماء خادم Post Office Protocol version 3 (POP3) أو Internet Message Access Protocol version 4 (IMAP4) وخادم Simple Mail Transfer Protocol (SMTP). خادم POP3 أو IMAP هو الكمبيوتر الذي يتعامل مع البريد الإلكتروني الوارد (إليك). يحدث معظم البريد عبر أحدث إصدار من IMAP، وهو IMAP4. يتعامل خادم SMTP مع البريد الإلكتروني الصادر.

الحلول المتكاملة

جميع الأجهزة المحمولة تحتوي على عميل بريد إلكتروني مدمج، مضبوط بالكامل للعمل ضمن النظام البيئي للجوال. تمكّنك أجهزة Apple، مثل iPad، من إنشاء واستخدام حساب iCloud الذي يتزامن عبر جميع أجهزتك من Apple. تفترض عملية إعداد بريد iCloud أنك ستستخدم iCloud لكل تلك الأمور المتعلقة بالإرسال والاستلام، وبالتالي لا تحتاج إلى أي إعداد آخر. جميع الإعدادات الخاصة بـ IMAP وPOP وSMTP وما إلى ذلك تحدث في الخلفية. تسمي CompTIA هذا النوع من عدم التكوين بتكوين البريد الإلكتروني لمزود الخدمة التجارية المتكاملة. هذا دقيق إلى حد ما، إذا كان قليل الرتابة. سترى المزيد عن هذا في الفصل 24.

البريد عبر الويب

يستخدم معظم الناس البريد الإلكتروني المستند إلى الويب، مثل Yahoo! Mail أو Gmail من Google أو Exchange Online من Microsoft، للتعامل مع جميع احتياجات بريدهم الإلكتروني (انظر الشكل12 ). يوفر البريد عبر الويب الراحة للوصول إلى بريدك الإلكتروني من أي كمبيوتر متصل بالإنترنت أو هاتف ذكي أو جهاز لوحي أو أي جهاز آخر متصل بالإنترنت. في حين أن عملاء سطح المكتب قد يقدمون المزيد من التحكم في رسائلك ومحتواها، فقد لحق البريد الإلكتروني المستند إلى الويب في معظم النواحي. على سبيل المثال، يمكن أن تقدم خدمات الويب تجربة تصفية بريد غير مرغوب فيه متفوقة من خلال الاعتماد على التغذية الراجعة من قاعدة مستخدمين كبيرة لاكتشاف الرسائل غير المرغوب فيها أو الخطيرة.

| |

|

حسابات الإنترنت الموحدة

عند تسجيل الدخول إلى جهاز الكمبيوتر المكتبي بنظام Windows 10، أستخدم حساب Microsoft الخاص بي، وهو حساب بريد إلكتروني كامل الوظائف مستضاف بواسطة Outlook. القيام بذلك يحدد تجربة البريد الإلكتروني الافتراضية على تلك الآلة. عندما أصل إلى عميل البريد، على سبيل المثال، فإنه يصل فورًا إلى حساب Hotmail الخاص بي (انظر الشكل13 ). لا يوجد تكوين من منظور المستخدم أو التقني. ينطبق الأمر نفسه عند تسجيل الدخول إلى أي جهاز من Apple، سواء كان جهازًا محمولًا أو هاتفًا ذكيًا، أو جهاز سطح مكتب بنظام macOS. تسمي Microsoft هذه الميزة بـ Live sign in.

| |

|

بروتوكول نقل الملفات (FTP)

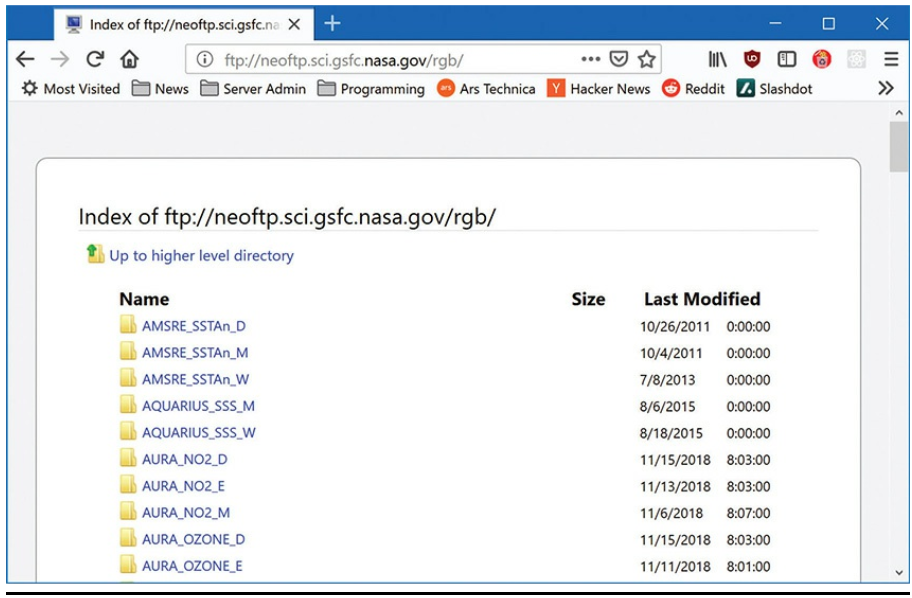

بروتوكول نقل الملفات (FTP)، باستخدام المنافذ 20 و21، هو طريقة رائعة لمشاركة الملفات بين الأنظمة. يوجد برنامج خادم FTP لمعظم أنظمة التشغيل، لذا يمكنك استخدام FTP لنقل البيانات بين أي نظامين بغض النظر عن نظام التشغيل. للوصول إلى موقع FTP، يجب عليك استخدام عميل FTP مثل FileZilla، على الرغم من أن معظم متصفحات الويب توفر على الأقل دعم التنزيل لـ FTP. فقط اكتب اسم موقع FTP. يظهر الشكل 14 متصفح Firefox وهو يصل إلى موقع FTP التابع لناسا.

| |

|

على الرغم من أنه يمكنك استخدام متصفح الويب، فإن جميع مواقع FTP تتطلب منك تسجيل الدخول. سيقوم متصفح الويب الخاص بك بافتراض أنك تريد تسجيل الدخول كـ "مجهول". إذا كنت تريد تسجيل الدخول كمستخدم معين، يجب عليك إضافة اسم المستخدم الخاص بك إلى عنوان URL. (بدلاً من كتابة ftp://ftp.example.com، ستكتب ftp://mikem@ftp.example.com.) يعمل تسجيل الدخول المجهول بشكل جيد لمعظم مواقع FTP العامة. يفضل العديد من التقنيين استخدام برامج الطرف الثالث مثل FileZilla أو Cyberduck على macOS انظر الى الشكل 15 للوصول إلى FTP لأن هذه التطبيقات يمكن أن تخزن إعدادات اسم المستخدم وكلمة المرور. هذا يمكّنك من الوصول إلى موقع FTP بسهولة أكبر لاحقًا. تذكر أن FTP تم تطويره خلال فترة أكثر ثقة، وأن اسم المستخدم وكلمة المرور التي ترسلها عبر الشبكة يتم إرسالها كنص واضح. لا تستخدم نفس كلمة المرور لموقع FTP التي تستخدمها لتسجيل الدخول إلى المجال في المكتب!

| |

|

ال Telnet وSSH

ال Telnet هو برنامج محاكاة طرفية لشبكات TCP/IP يستخدم المنفذ 23 ويسمح لك بالاتصال بخادم أو موجه متقدم وتشغيل الأوامر على تلك الآلة كما لو كنت جالسًا أمامها. بهذه الطريقة، يمكنك إدارة الخادم عن بعد والتواصل مع الخوادم الأخرى على شبكتك. كما يمكنك أن تتخيل، هذا محفوف بالمخاطر إلى حد ما. إذا كان بإمكانك التحكم في جهاز الكمبيوتر عن بعد، فما الذي يمنع الآخرين من فعل الشيء نفسه؟ بالطبع، لا يسمح Telnet لأي شخص فقط بتسجيل الدخول وإحداث الفوضى في شبكتك. يجب عليك إدخال اسم مستخدم وكلمة مرور خاصة لتشغيل Telnet. لسوء الحظ، يشارك Telnet عادة FTP السيئة في إرسال كلمات المرور وأسماء المستخدمين كنص واضح، لذا يجب عليك استخدامه فقط داخل شبكتك المحلية.

إذا كنت بحاجة إلى طرفية عن بعد تعمل بأمان عبر الإنترنت، فأنت بحاجة إلى Secure Shell (SSH). في الواقع، اليوم حل SSH محل Telnet في معظم الأماكن التي كانت Telnet شائعة فيها. بالنسبة للمستخدم، يعمل SSH تمامًا مثل Telnet. في الخلفية، يستخدم SSH المنفذ 22، ويتم تشفير الاتصال بالكامل، مما يمنع أي مستمعين خفيين من قراءة بياناتك. لدى SSH حيلة أخرى في جعبته: يمكنه نقل الملفات أو أي نوع من حركة مرور الشبكة عبر اتصال آمن. في مصطلحات الشبكات، يسمى هذا النفق، وهو جوهر معظم إصدارات التقنيات الآمنة للإنترنت مثل SFTP (المذكور لاحقًا) وVPN، والتي سأناقشها بمزيد من العمق لاحقًا في هذا الفصل.

النهاية

نكون هنا انتهينا من الجزء 2 من الفصل 21 تماما من شهادة A plus المقدمة من CompTIA اصبحنا الأن في اخر المشوار ما زال القليل بعد ولكن سيكون ممتع جدا جدا لذلك احرص على قرائة كل فصل سريعا

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock