الفصل : 16 والأخير

الجزء : 3 والأخير

العنوان : ال Troubleshooting

ال System Insights

لقد لخصنا System Insights في الفصل الأول، بدء استخدام Windows Server 2022، ولكننا نريد بالتأكيد إعادة زيارته هنا في فصلنا حول استكشاف الأخطاء. ذلك لأن هذه الأداة تجمع جميع الأجزاء والقطع المناسبة لمساعدتنا في بناء قصة شاملة حول ما يحدث مع خوادمنا، ولمساعدتنا في التنبؤ بالنقاط الحرجة التي قد تنفد فيها الموارد وتحتاج إلى ترقيتها أو توسيعها.

ال System Insights تتمحور حول التحليلات التنبؤية. إنها متاحة على أي Windows Server 2022 (تحتاج فقط إلى تمكينها) وتستخدم performance counters لمراقبة النظام وتسجيل البيانات. يتم تخزين هذه البيانات على الخادم المحلي، وهو أمر مهم لأنه يعني أنك لا تحتاج إلى المرور بكم كبير من العمل والحلقات لتنفيذ نوع من قاعدة البيانات المركزية للاحتفاظ بالبيانات، ولا القيام بأي عمل سحابي للحفاظ على هذه المقاييس. المعلومات التي تم جمعها بواسطة System Insights تكون فردية لكل خادم ويتم الاحتفاظ بها على كل خادم لمدة تصل إلى عام.

بمجرد أن يتم تشغيل System Insights، يمكنك الاستفادة من البيانات التي يجمعها عبر PowerShell أو Windows Admin Center (WAC). دعونا نقلب المفتاح لتمكين System Insights على خادم WEB1 ونرى كيف يبدو.

كل ما نحتاجه على WEB1 هو تثبيت ميزة Windows التي تسمى... لقد خمنتها... System Insights! يمكن تثبيتها باستخدام معالج Add Roles and Features في Server Manager، أو عن طريق تشغيل الأمر PowerShell التالي:

Add-WindowsFeature System-Insights -IncludeManagementTools

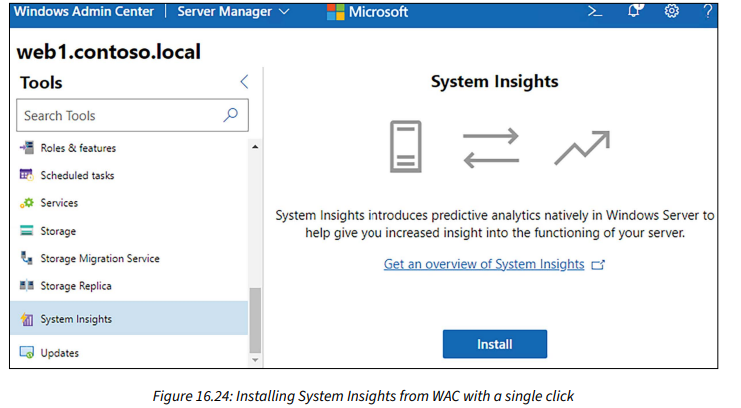

ميزة إضافية! يمكنك حتى تثبيت System Insights عن طريق فتح WAC، وتحديد خادم، ثم زيارة أداة System Insights على الجانب الأيسر من الشاشة. هنا، ستجد زر التثبيت البسيط، الذي سيقوم بتثبيت System Insights على الخادم بنقرة واحدة!

بمجرد تثبيت الميزة، قم بزيارة شاشة System Insights داخل WAC، وسترى أربعة خيارات للتبصر متاحة. هذه هي العناصر الأربعة التنبؤية التي يمكن أن تساعد في التخطيط والتنبؤ:

- توقع سعة وحدة المعالجة المركزية

- توقع سعة الشبكات

- توقع استهلاك التخزين الإجمالي

- توقع استهلاك وحدات التخزين

اعتمادًا على الإحصاءات والأجهزة التي تهتم بمراقبتها، اختر القدرة المناسبة وانقر على زر Invoke، أو حددهم جميعًا فقط لترى ما سيأتي به System Insights. كما ترى في الشكل 16.25، قمت بتشغيل جميع الأربعة، وحاليًا، جميعهم يظهرون باللون الأخضر. لقد قرر System Insights أن هذه المكونات من خادم WEB1 الافتراضي الخاص بي في حالة جيدة ويتم التوقع أن تظل كذلك.

يجلب Windows Server 2022 تعزيزًا لقدرات توقع التخزين في System Insights. الجديد في هذا الإصدار هو القدرة على اكتشاف الأقراص التي تتصرف بشكل غير طبيعي، وتختلف عن أنماطها وإيقاعاتها العادية.

ال Remote toolsets

هنا هو قسم آخر لديك بالفعل المعلومات التي تحتاجها إذا كنت تعمل من خلال هذا الكتاب من البداية إلى النهاية، ولكن لا يضر تلقي تذكير لطيف حول أخذ ما تعلمته ووضعه في الممارسة.

ال Remote Desktop، Hyper-V console، PowerShell، Sconfig، WAC، Microsoft Management Console (MMC) consoles، و Server Manager – هذه كلها أدوات مختلفة، يمكن استخدام أي منها لتحقيق مهام مماثلة على خوادمك. أحب تدريب موظفي IT الجدد على مكتب الخدمة لدينا والعمل جنبًا إلى جنب معهم على التذاكر، خاصة في المجالات التي لديهم فيها خبرة محدودة ويترددون في الغوص فيها. استخدام Remote Desktop client للاتصال بالخوادم لا يزال الطريقة الأكثر شيوعًا التي يسجل بها المسؤولون الدخول إلى خوادمهم لإجراء التغييرات أو لأي سبب كان، وعندما تفعل ذلك طوال اليوم، كل يوم، يصبح من السهل نسيان جميع الطرق الأخرى التي يمكنك من خلالها التفاعل مع تلك الخوادم. RDP هو واحد من أول الأشياء التي ستتوقف عن العمل عندما يكون الخادم تحت حمل ثقيل أو يعاني.

لقد شاهدت العديد من المسؤولين يحاولون RDP إلى خادم يواجه مشكلة، ولا ينجحون في إجراء الاتصال عبر RDP، ويجلسون لفترة عند طريق مسدود، دون معرفة ما يجب فعله بعد ذلك. هناك العديد من الطرق التي يمكنك من خلالها التحقق من حالة ذلك الخادم عن بعد أو حتى إعادة تشغيله عن بعد، ولكن هذه الخيارات تبدو وكأنها ذكريات بعيدة عندما تكون على الهاتف مع مدير تنفيذي غاضب يريد فقط أن يعمل كل شيء بشكل صحيح الآن.

أدخل هذه الأدوات الإدارية عن بعد في سير عملك اليومي. بعضها أكثر فعالية من البعض الآخر ولكن استمر في استخدامها جميعًا في أوقات مختلفة. بهذه الطريقة، عندما تكون في خضم اللحظة وتواجه وضعًا صعبًا، ستتولى الذاكرة العضلية، وستصبح قريبًا الأسرع في الغرب – عند النقر على مجموعات الأدوات الإدارية للخادم، على أي حال.

ال Event Logs

أي عمل استقصائي على خادم يكمله جيدًا Windows Event Logs. أحيانًا تلتقط خادمًا في لحظة سيئة ويمكنك استخدام جميع الأدوات التي ناقشناها حتى الآن لمعرفة، في الوقت الفعلي، ما يحدث وكيفية تصحيحه. في أوقات أخرى، قد تكون قد واجهت مشكلة – إعادة تشغيل غير متوقعة للخادم هو مثال رئيسي – وعلى الرغم من أن الأمور تعمل بسلاسة مرة أخرى، الآن يتعين عليك الإجابة على هذا السؤال الهائل، "ماذا حدث؟"

يقوم نظام تشغيل Windows بتسجيل الكثير من البيانات، طوال الوقت. يمكن أن تجيب هذه السجلات على الأسئلة عندما لا يمكن لأي شيء آخر في النظام، لأنها توفر خريطة طريق تاريخية للنجاحات والتحديات التي تحدث داخل نظام التشغيل، مرئية في نص ثابت حيث تظهر الأنماط وتُعطى التفاصيل.

الأداة التي هي موطن Windows Event Logs تسمى Event Viewer. فتح Event Viewer يمكن أن يتم بعدة طرق. يمكنك البحث عن Event Viewer في وظيفة البحث في Start، ولكن هناك أيضًا رابط سريع لفتح Event Viewer عند النقر بزر الماوس الأيمن على زر Start. خيار ثالث هو استدعاء EVENTVWR.MSC من Start | Run، Command Prompt، أو PowerShell. عندما تفتح هذه الأداة، ستجد أن الأماكن الأكثر شيوعًا للذهاب إليها هي داخل المجلد الذي يسمى Windows Logs. هنا، ستجد Application، Security، و System event logs. بالنسبة لمعظم مهام مراجعة السجلات، هذه هي مجموعات السجلات الثلاثة الأكثر شيوعًا لزيارة للبحث عن معلومات ذات صلة بتشخيص مشكلة وقعت.

قضاء معظم الوقت في سجلات الأحداث "Application" و"System"كما يمكنك أن تتوقع من أسماء هذه السجلات، تحتوي سجلات التطبيق على معلومات حول التطبيقات التي تعمل على الخادم، بينما تتعلق سجلات النظام بالنظام نفسه. ومع ذلك، هناك بالتأكيد بعض التداخل، حيث يمكن أن تتعلق "التطبيقات" في Windows أيضًا بالأدوار، وبالتالي ستجد بعض المعلومات المتعلقة بنظام التشغيل داخل سجلات التطبيق. بالنسبة لسجلات الأمان، فإن السبب الأكثر شيوعًا الذي يجعل مدير الخادم العادي يزور هذه السجلات هو التعمق في مشكلات المصادقة، مثل قفل حساب المستخدم. تكون سجلات الأمان مفيدة أيضًا عند التحقيق في اختراق أمني. قضاء أي وقت في سجلات الأمان سيثير إحباطك بسرعة بسبب الكم الهائل من المعلومات الموجودة هناك، وكثير منها غامض. يا له من أمر رائع لو كان هناك طريقة لتصفية بعض الضجيج هنا...

تصفية سجلات الأحداث

أوه نعم، هناك طريقة لتصفية هذه السجلات! نادرًا ما أزور سجلات الأحداث دون التصفية بطريقة ما، حتى لا أجد نفسي غارقًا في بحر من المعلومات طوال اليوم. أثناء وجودك داخل أي ملف سجل، يمكنك النقر بزر الماوس الأيمن على اسم السجل (مثل Application أو System) واختيار "Filter Current Log". هناك العديد من الطرق التي يمكن من خلالها التصفية هنا، ولكن أحد أكثرها شيوعًا هو إخفاء جميع الأحداث المعلوماتية. إذا كنت تجد نفسك تراجع ملفات سجلات Windows فقط لتتصفح الأحداث المعلوماتية، فأنت بلا شك لديك وقت كثير على يديك. أمزح بالطبع، ولكن بجدية – عندما تبحث داخل سجلات الأحداث، فمن المحتمل أنك تبحث عن سبب مشكلة ما. نادرًا ما تكون سجلات الأحداث المعلوماتية مفيدة في هذا السيناريو. بدلاً من ذلك، حدد مربعات الاختيار التالية للتخلص من جميع السجلات المعلوماتية، والتركيز على جميع التحذيرات والأخطاء الموجودة:

بمجرد التصفية، يمكنك بسهولة التمرير عبر جميع الأخطاء والتحذيرات المدرجة في سجل الأحداث هذا والبحث عن أدلة للمساعدة في تحديد أي مشكلات تحاول حلها. إذا حددت شيئًا مثيرًا للاهتمام، يمكنك ملاحظة التاريخ والطابع الزمني لتلك الإدخال، ثم إعادة تضمين الأحداث المعلوماتية، والبحث عبر كل ما تم تسجيله خلال ذلك الإطار الزمني. غالبًا ما يساعد ذلك في سرد قصة الخادم وهو يقترب من نوع من المشاكل. في كثير من الحالات، يمكن أن يعطي استخدام مزيج من سجلات الأحداث التطبيقية والنظامية صورة شاملة لما حدث على النظام خلال ذلك الوقت.

يمكنك أيضًا رؤية خيار التصفية في الوسط لتضمين أو استبعاد معرفات الأحداث. كل نوع من الأحداث له رقم معرف. بمجرد أن تعثر على حدث معين كونه مرتبطًا بمشكلة تحاول استكشافها، فإن السؤال الشائع الذي يظهر هو، "كم مرة حدثت هذه المشكلة؟" للإجابة على هذا، يمكنك تصفية السجلات إلى معرف حدث معين ببساطة عن طريق كتابة رقم هذا المعرف في هذا الحقل. سيعرض Event Viewer بعد ذلك فقط مثيلات هذا المعرف. يمكنك فصل معرفات الأحداث المتعددة بفاصلة لتضمين المزيد من المعلومات في عرض السجل، بينما تحافظ على عرض يحتوي فقط على البيانات التي تهتم برؤيتها.

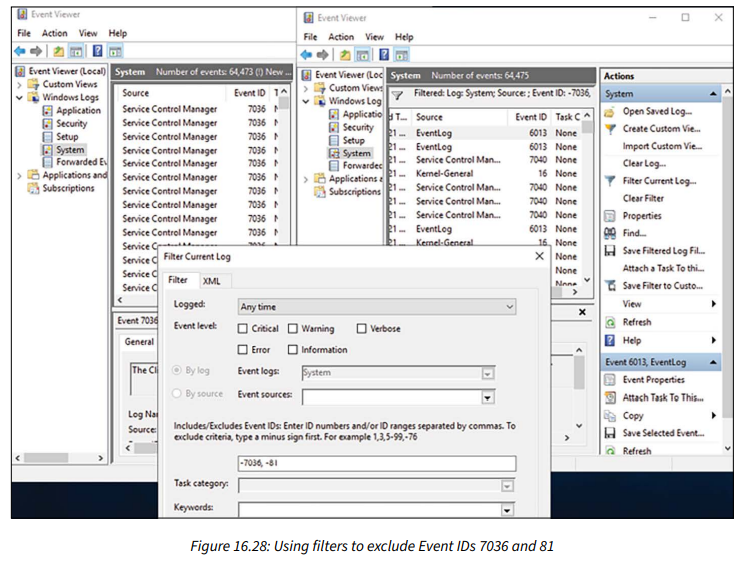

ميزة بديلة أحبها وأستخدمها طوال الوقت هي استبعاد معرفات الأحداث المعينة. على سبيل المثال، سجل النظام الخاص بي مليء بالأحداث المعلوماتية من Service Control Manager، وهي مجرد ضجيج لا أهتم به عمومًا. يمكنني أن أرى أن هذه الأحداث لها رقم معرف 7036. لدي أيضًا الكثير من معرفات الأحداث 81، لذلك قمت باستبعاد (إخفاء) تلك أيضًا. يمكنك رؤية الطريقة التي استخدمتها لاستبعاد هذين المعرفين. استخدم ببساطة حقل "Includes/Excludes" لإدخال أرقام معرفات الأحداث المعينة، ولكن ضع علامة ناقص (-) أمام كل رقم:

عندما تنتهي من تصفية السجلات، للعودة إلى العرض الافتراضي، لا حاجة لعكس جميع إعدادات التصفية التي وضعتها. ببساطة انقر بزر الماوس الأيمن على ملف السجل واختر "Clear Filter". سيعيد ذلك فورًا عرض ملف السجل لعرض جميع الأحداث.

ستلاحظ خيارات في قائمة النقر بزر الماوس الأيمن لحفظ ملفات السجلات، وحفظ ملفات السجلات المصفاة، وحتى لحفظ التصفية للعروض للاستخدام لاحقًا. هناك الكثير من القوة المتاحة داخل تصفية سجلات الأحداث!

تصدير سجلات أحداث Windows باستخدام PowerShell

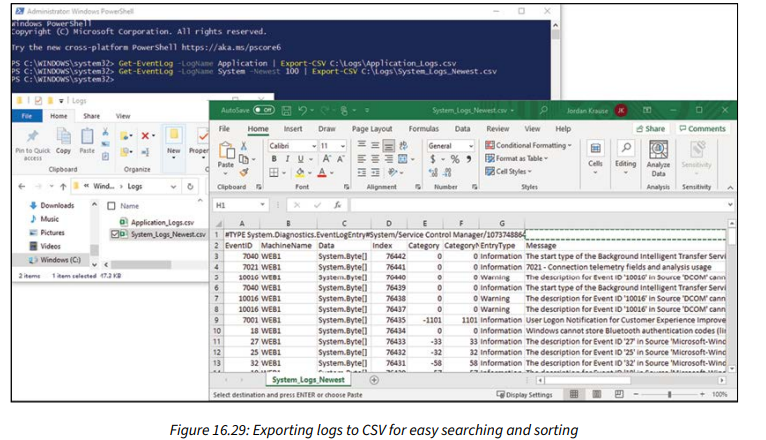

بينما يُعتبر استخدام وحدة التحكم في Event Viewer الطريقة الأكثر شيوعًا لمراجعة وتصفح ملفات السجلات، أحيانًا قد ترغب في طريقة لتصدير جميع هذه البيانات بسهولة والقيام بأنواع أخرى من المعالجة عليها، ربما من خلال جداول بيانات Excel أو شيء مشابه. لتحقيق ذلك، نحتاج إلى طريقة لتصدير المعلومات في هذه السجلات إلى ملف CSV. هل هذا ممكن؟ بالطبع!

يمكن لـ PowerShell الوصول إلى أي شيء داخل Windows، بما في ذلك سجلات الأحداث. كما أن PowerShell يحتوي على وظيفة مدمجة لتصدير البيانات إلى ملف CSV، لذلك دعونا نجمع بين هاتين القدرتين ونبني بعض الأوامر التي ستستخرج سجلات الأحداث من Windows مباشرةً إلى ملف CSV. إليك بعض الأمثلة:

Get-EventLog -LogName Application | Export-CSV C:\Logs\Application_Logs.csv

يصدر هذا الأمر محتويات سجلات أحداث التطبيق بالكامل إلى ملف CSV.

Get-EventLog -LogName System -Newest 100 | Export-CSV C:\Logs\System_Logs_Newest.csv

هنا، نصدر سجلات أحداث النظام، ولكنك ستلاحظ وجود معلمة إضافية هناك. هذه المرة، نقوم فقط بجلب أحدث 100 حدث من السجل ونضعها في ملف CSV.

Get-EventLog -LogName Security -Newest 50 -ComputerName WEB1 | Export-CSV C:\Logs\WEB1_Security_Logs.csv

بينما تصبح أوامرنا أكبر، فإنها تقوم بأشياء أكثر شمولية. هذا الأمر يجلب أحدث 50 حدثًا من سجلات الأمان ولكنه يحدد خادم WEB1. هذا مثال جيد يوضح أنك لا تحتاج حتى إلى تسجيل الدخول إلى الخادم لسحب السجلات منه. بدلاً من ذلك، يمكنك تشغيل هذه الأوامر PowerShell من جهازك، ضد خوادمك، وسحب معلومات السجل عن بُعد. يمكنك بعد ذلك أخذ هذه المعلومات وتطبيقها على نصوص مجدولة، ربما إذا كنت ترغب في الحفاظ على تخزين طويل الأمد لبيانات سجلات الأحداث لأنظمة معينة:

عند البدء في العمل مع ملفات سجلات Windows، ستجد أن Event Viewer يقوم بعمل رائع في الفرز حسب نوع السجل، وأن استخدام تضمينات واستثناءات معرفات الأحداث غالبًا ما يجعلك تجد المعلومات التي تبحث عنها. الشيء الوحيد الذي يفتقر إليه بشكل كبير داخل Event Viewer هو القدرة على البحث بسهولة عن النص الموجود داخل الأحداث. عند النقر فوق أي حدث، يمكنك رؤية كل النص الوصفي المضمن داخل ذلك الحدث، ولكن لا توجد طريقة جيدة للبحث داخل هذا النص عبر جميع سجلات الأحداث الخاصة بك. هنا يأتي تصدير السجل إلى CSV في متناول اليد. قم بتشغيل تلك الأوامر في PowerShell لتصدير السجل، وافتح ملف CSV، واستخدم وظيفة البحث في Excel للعثور على ما تبحث عنه.

معرفات الأحداث الشائعة

استكشاف سجلات الأحداث بانتظام سيبدأ في تشكيل أنماط في دماغك حول أنواع الأحداث التي تبحث عنها، وأين تجدها، وحتى أي معرفات الأحداث بالضبط التي يتم البحث عنها عادةً في استكشاف الأخطاء اليومية والتحقيقات. إليك قائمة سريعة ببعض أرقام معرفات الأحداث التي أحتفظ بها على مذكرة بالقرب من مكتبي، طوال الوقت، حيث أبحث عنها كثيرًا:

ال • 4740 (Security log) – User account locked.

هذا هو الحدث الأول الذي يجب البحث عنه عند التحقيق في مشكلة قفل حساب المستخدم. في كثير من الأحيان، 4740 سيعرض لك "اسم الكمبيوتر المصدر"، الذي يوجهك نحو الجهاز في الشبكة الذي يسبب القفل.

ال • 4625 (Security log) – Account failed to log on.

أبحث غالبًا عن 4625 جنبًا إلى جنب مع 4740. بينما 4740 سيخبرك على الأرجح بالجهاز الذي يجب مراجعته، 4625 سيعطيك سببًا لقفل الحساب - على سبيل المثال، إذا تم تقديم اسم مستخدم أو كلمة مرور خاطئة.

ال • 4767 (Security log) – User account unlocked.

السجلات المقابلة المتعلقة بقفل حساب المستخدم. تحقق من هذه السجلات للعثور على أحداث فتح الحساب.

ال • 6013 (System log) – System uptime.

كل يوم في الظهيرة، يقوم كل كمبيوتر وخادم يعمل بنظام Windows بتسجيل هذا الحدث. يعرض، بالثواني، مقدار الوقت الذي كان النظام يعمل فيه. يمكن أن يكون هذا مفيدًا للنظر بشكل تاريخي في المدة التي كان الخادم يعمل فيها. على سبيل المثال، قد تحتاج إلى تحديد المدة التي كان الخادم يعمل فيها قبل إعادة التشغيل غير المتوقعة، حيث يمكن أن تكون هذه المعلومات حاسمة لمعرفة سبب تجمد الجهاز أو تعطله.

ال • 6008 (System log) – Unexpected shutdown.

في كثير من الأحيان، عندما يعيد الخادم التشغيل بشكل غير متوقع، لا يكون ذلك مقلقًا للغاية. جميع الأجهزة تقوم بذلك من وقت لآخر. ومع ذلك، إذا كنت تحقق في خادم لأنه أعاد التشغيل بشكل غير متوقع عدة مرات، ستحتاج إلى بدء البحث عن الأنماط المحيطة بكل واحدة من تلك الإعادة تشغيل غير المتوقعة. الحدث 6008 هو الحدث الذي يتم تسجيله، وسوف يعرض لك الطابع الزمني الدقيق لحدث الإغلاق غير المتوقع. تصفية لـ 6008 ستعطيك طريقة سريعة لرؤية جميع حالات الإغلاق غير المتوقعة. يمكنك بعد ذلك توثيق وتحليل السجلات المحيطة بكل من تلك الطوابع الزمنية للحصول على مزيد من المعلومات.

ال MMC and MSC shortcuts

ربما لاحظت أن العديد من وحدات التحكم الإدارية التي نستخدمها لتكوين المكونات داخل Windows Server 2022 تشبه إلى حد كبير بعضها البعض. ما يحدث في الواقع مع عدد من هذه الوحدات هو أنك تشاهد وظيفة snap-in، وهي مجموعة محددة من الأدوات التي يتم تثبيتها في أداة وحدة تحكم عامة تسمى MMC. في الواقع، بدلاً من فتح جميع هذه الوظائف الإدارية من داخل Server Manager، يمكنك ببساطة كتابة MMC عن طريق الانتقال إلى Start | Run أو Command Prompt واستدعاء وحدة التحكم العامة MMC. من هنا، يمكنك النقر على قائمة File واختيار Add or Remove Snap-ins:

اختر وحدة التحكم الإدارية التي ترغب في العمل فيها، وأضفها إلى وحدة التحكم. هناك عدد كبير من الوظائف الإدارية التي يمكن الوصول إليها من خلال وحدة التحكم العامة MMC، وحتى بعض الوظائف حيث يكون MMC هو الطريقة المفضلة، أو ربما الوحيدة، للتفاعل مع بعض مكونات Windows – على سبيل المثال، عندما استخدمنا MMC لمراجعة الشهادات المثبتة على الكمبيوتر المحلي في الفصل 6، Certificates.

طريقة أخرى مثيرة للاهتمام لفتح العديد من وحدات التحكم الإدارية هي باستخدام الاسم المباشر لأداة MSC الخاصة بهم. ملف MSC هو ببساطة تكوين محفوظ لجلسة وحدة التحكم MMC. هناك العديد من اختصارات MSC المخزنة في Windows Server 2022 بشكل افتراضي. إذا كان يمكن فتح وحدة تحكم إدارية معينة بواسطة MSC، كل ما عليك فعله هو كتابة اسم MSC عن طريق الانتقال إلى إما Start | Run، Command Prompt، أو نافذة PowerShell، وسيتم فتح وحدة التحكم الإدارية المعينة على الفور دون الحاجة إلى تثبيت أي شيء، ودون الحاجة إلى فتح Server Manager على الإطلاق. بما أنني أفضل استخدام لوحة المفاتيح على الفأرة، دائمًا ما يكون لدي نافذة PowerShell أو Command Prompt مفتوحة على كل نظام أعمل معه، ويمكنني بسرعة استخدام تلك النافذة لفتح أي من وحدات التحكم الإدارية MSC الخاصة بي. لنستعرض مثالًا واحدًا، حتى تعرف بالضبط كيفية استخدام هذه الوظيفة، ثم سأقدم قائمة بوحدات MSC الشائعة التي أجدها مفيدة يوميًا.

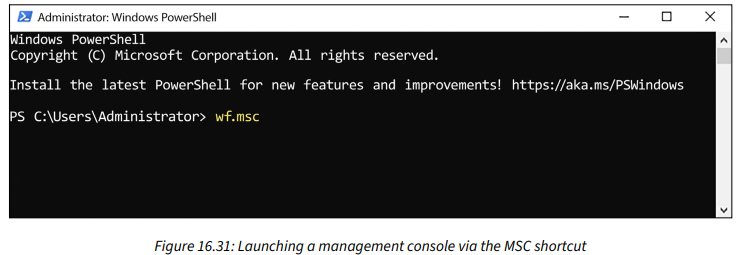

افتح نافذة PowerShell مرتفعة الامتياز، اكتب WF.MSC، واضغط Enter:

ستفتح نافذة Windows Defender Firewall with Advanced Security وهي جاهزة لاستقبال المدخلات منك. لم يكن علينا المرور عبر Control Panel أو فتح Windows Firewall العادي ثم النقر على رابط Advanced Settings، وهي الطرق الشائعة للوصول إلى هذه الوحدة باستخدام الفأرة. بمعرفتنا لاسم اختصار MSC الخاص بنا، تمكنا من أخذ مسار مباشر لفتح وحدة WFAS الكاملة، وهي المكان الذي غالبًا ما أذهب إليه للتحقق من قواعد الجدار الناري المحددة أو حالات.

الآن بعد أن رأيت كيف يعمل أمر MSC، ومرة أخرى، هناك العديد من الأماكن المختلفة التي يمكنك كتابة اسم MSC واستدعاؤه، أريد أن أتركك مع قائمة بوحدات MSC الشائعة التي يمكنك استخدامها للوصول السريع إلى العديد من وحدات التحكم الإدارية على خوادمك:

- DSA.MSC: Active Directory Users and Computers

- DSSITE.MSC: Active Directory Sites and Services

- DNSMGMT.MSC: DNS Manager

- GPEDIT.MSC: Local Group Policy Editor

- GPMC.MSC: Group Policy Management Console

- CERTSRV.MSC: Certification Authority Management

- CERTTMPL.MSC: Certificate Template Management

- CERTLM.MSC: Local Computer Certificates Store

- CERTMGR.MSC: Current User Certificates Store

- COMPMGMT.MSC: Computer Management

- DEVMGMT.MSC: Device Manager

- DHCPMGMT.MSC: DHCP Manager

- DISKMGMT.MSC: Disk Management

- EVENTVWR.MSC: Event Viewer

- PERFMON.MSC: Performance Monitor

- SECPOL.MSC: Local Security Policy Console

- FSMGMT.MSC: Shared Folders

- WF.MSC: Windows Defender Firewall with Advanced Security (WFAS)

- shell:startup:

بالرغم من أنها ليست MSC، هذا هو اختصار يفتح مجلد Startup للمستخدم الذي قام بتسجيل الدخول. هذا موقع مفيد لزيارته عندما تبحث عن برنامج يعمل عند بدء التشغيل لا يمكنك العثور عليه في مكان آخر، أو عندما ترغب في جعل تطبيق يبدأ في كل مرة يقوم هذا المستخدم بتسجيل الدخول إلى الكمبيوتر.

- shell:common startup:

مشابه لـ shell:startup، ولكن هذا يفتح مجلد Startup الخاص بالمستخدم العام. الإختصارات المضافة هنا ستعمل تلقائيًا عندما يقوم أي مستخدم بتسجيل الدخول إلى النظام.

ملخص

تصميم وبناء الخوادم الجديدة نادرًا ما يمثل تحديات، وإذا وُجدت، فعادة ما تكون ذات أولوية منخفضة، حيث أن الخادم الجديد لن يؤثر بعد على قوة العمل الإنتاجية. من ناحية أخرى، يمكن أن يكون استكشاف أخطاء الخوادم الحالية أمرًا مرهقًا ويتطلب تذكر الأدوات ومجموعات الأوامر المتاحة داخل نظام التشغيل بسرعة والتي يمكن استخدامها لتحديد المشكلات وحلها. أتمنى أن يكون هذا الفصل قد قدم لك الذخيرة اللازمة للشعور بمزيد من الثقة في تلك المواقف، وأن تصبح الشخص المعتمد في قسم تكنولوجيا المعلومات لديك عندما يتعلق الأمر بتشخيص مشاكل الخادم والبحث العميق في المشكلات التي تنشأ.

هذا ينقلنا إلى نهاية قصتنا عن Windows Server 2022. العديد من المواضيع التي ناقشناها يمكن أن تملأ كتبًا كاملة، وآمل أن تكون الأفكار المقدمة في هذا الكتاب كافية لتحفيزك على الغوص أكثر في التقنيات التي تخطط للعمل معها.

تقنية Microsoft تسيطر بشكل كبير في معظم مراكز البيانات حول العالم. الميزات الجديدة والمحدثة داخل Windows Server 2022 ستضمن أن يستمر هذا الاتجاه لفترة طويلة في المستقبل.

النهاية

نكون هنا انتهينا تماما من شهادة MCSA المقدمة من Microsoft بعد الجهد الكبير في تقديم هذه الشهادة والعمل الدقيق في شرح شهادة بهذا المستوى من التقدم الذي نقدمه الأن في موقع hiddenlockteam.com

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم Sparrow اتمنى ان تدعوا لي وتتذكروني في الخير دوما