الفصل : 19

الجزء : 2

العنوان : شبكات المنطقة المحلية (Local Area Networking)

تكوين TCP/IP

بشكل افتراضي، يتم تكوين TCP/IP لتلقي عنوان IP تلقائيًا من خادم DHCP على الشبكة (وتعيين قناع الشبكة الفرعي تلقائيًا). بالنسبة لامتحانات شهادة CompTIA A+، يُفترض أن تقنيي Network+ ومديري الشبكات يقدمون لك عنوان IP، قناع الشبكة الفرعي، ومعلومات البوابة الافتراضية وتقوم بإدخالها في الكمبيوتر. في بعض الأحيان، قد تحتاج إلى تكوين عنوان IP بديل في Windows، إما للكمبيوتر أو لشيء أعلى، مثل خادم DNS. إليك كيفية القيام بذلك يدويًا:

1. في Windows، افتح Control Panel وانتقل إلى Network and Sharing Center applet. انقر فوق Change adapter settings. بعد ذلك، انقر نقرًا مزدوجًا فوق رمز Local Area Network.

2. انقر فوق زر Properties، وسلط الضوء على Internet Protocol Version 4 (TCP/IPv4)، ثم انقر فوق زر Properties.

3. في مربع حوار Properties (انظر الشكل 1 )، انقر فوق الزر الدائري بجوار Use the following IP address.

| |

|

4. أدخل عنوان IP في الحقول المناسبة.

5. اضغط على مفتاح TAB لتخطي إلى حقل Subnet mask. لاحظ أن قناع الشبكة الفرعي يُدخل تلقائيًا، على الرغم من أنه يمكنك الكتابة فوق هذا إذا كنت تريد إدخال قناع شبكة فرعي مختلف.

6. اختياريًا، أدخل عنوان IP لبوابة افتراضية.

7. اختياريًا، أدخل عناوين IP لخادم DNS المفضل وخادم DNS البديل. (التكوين في الشكل 13 يستخدم خوادم Google DNS.)

8. انقر فوق زر OK لإغلاق مربع حوار Properties.

9. انقر فوق زر Close للخروج من مربع حوار Local Area Connection Status.

التوجيه التلقائي لعناوين IP الخاصة (Automatic Private IP Addressing)

تدعم أنظمة التشغيل الحديثة ميزة تُسمى Automatic Private IP Addressing (APIPA) في Windows أو zeroconf في أنظمة التشغيل الأخرى التي تُعين عنوان IP تلقائيًا للنظام عندما لا يستطيع العميل الحصول على عنوان IP تلقائيًا. قامت Internet Assigned Numbers Authority (IANA)، وهي المؤسسة غير الربحية المسؤولة عن تعيين عناوين IP وإدارة الخوادم الجذرية، بتحديد نطاق العناوين من 169.254.0.1 إلى 169.254.255.254 لهذا الغرض.

إذا لم يتمكن نظام الكمبيوتر من الاتصال بخادم DHCP، يختار الكمبيوتر عنوانًا عشوائيًا بصيغة

169.254.x.y

(حيث x.y هو معرف الكمبيوتر) وقناع شبكة فرعي بطول 16 بت (255.255.0.0) ويذيعها على مقطع الشبكة (الشبكة الفرعية). إذا لم يستجب أي كمبيوتر آخر لهذا العنوان، يُعين النظام هذا العنوان لنفسه. عند استخدام APIPA/zeroconf، يمكن للنظام التواصل فقط مع أجهزة الكمبيوتر الأخرى على نفس الشبكة الفرعية التي تستخدم أيضًا نطاق 169.254.x.y مع قناع بطول 16 بت. يتم تمكين APIPA/zeroconf افتراضيًا إذا كان نظامك مُعدًا للحصول على عنوان IP تلقائيًا.

ملاحظة:

يشير وجود نظام كمبيوتر على شبكة بها خادم DHCP نشط بعنوان IP في هذا النطاق عادةً إلى وجود مشكلة في الاتصال بخادم DHCP.

عناوين الشبكة مع IPv6

عند قيام المطورين الأوائل للإنترنت بإنشاء نظام لتسمية الأجهزة على الإنترنت، واجهوا عدة مشكلات. بالطبع، كانوا بحاجة إلى تحديد كيفية عمل الأرقام أو الأسماء، ولهذا طوروا بروتوكول الإنترنت وعناوين IP. لكن أكثر من ذلك، كان عليهم تحديد عدد أجهزة الكمبيوتر التي قد توجد في المستقبل، ثم توسيع مساحة عناوين IP لجعل تسمية الإنترنت تدوم. ولكن كم عدد أجهزة الكمبيوتر التي ستوجد في المستقبل؟

يوفر معيار IPv4 ذو 32 بت حوالي 4 مليارات عنوان فقط. كان ذلك كافيًا في البداية، لكنه بدا غير كافٍ بمجرد أن أصبح الإنترنت عالميًا. طورت Internet Engineering Task Force (IETF) نظام تسمية بعنوان IP يُسمى Internet Protocol version 6 (IPv6) الذي يحل ببطء محل IPv4. يُمدد IPv6 مساحة عناوين IP ذات 32 بت إلى 128 بت، مما يسمح بما يصل إلى 2^128 عنوان! هذا يجب أن يكفي في المستقبل المنظور! هذا الرقم - قريب من 3.4 × 10^38 عناوين - يشبه جميع حبات الرمل على الأرض أو 1/8 من جميع الجزيئات في الغلاف الجوي.

ملاحظة:

إذا كنت ترغب حقًا في معرفة عدد عناوين IP التي يوفرها IPv6، فإليك الرقم: 340,282,366,920,938,463,463,374,607,431,768,211,456. حاول قول ذلك ثلاث مرات بسرعة!

على الرغم من أن كلاهما يحقق نفس الوظيفة - تمكين أجهزة الكمبيوتر على شبكات IP من إرسال الحزم إلى بعضها البعض - فإن IPv6 وIPv4 يختلفان كثيرًا عندما يتعلق الأمر بالتنفيذ. توفر هذه القسم نظرة عامة سريعة لتحديثك حول IPv6 وإظهار كيفية اختلافه عن IPv4.

كتابة عناوين IPv6

تُكتب عناوين IPv4 المألوفة المكونة من 32 بت مثل 197.169.94.82، باستخدام أربع ثمانيّات. تُكتب عناوين IPv6 المكونة من 128 بت على هذا النحو:

2001:0000:0000:3210:0800:200c:00cf:1234

يستخدم IPv6 نقطتين كفاصل، بدلاً من النقطة المستخدمة في صيغة العشرية المنقطة لـ IPv4. كل مجموعة هي رقم سداسي عشري بين 0000 وffff تُسمى، بشكل غير رسمي، حقل أو hextet.

ملاحظة:

بالنسبة لأولئك الذين لا يلعبون بالـ hex بانتظام، يمثل حرف سداسي عشري واحد (على سبيل المثال، F/f) 4 بتات، لذلك تشكل أربعة أحرف سداسية عشرية مجموعة 16 بت. لسبب ما، لم يوفر مطورو IPv6 اسمًا لـ "مجموعة من أربعة أحرف سداسية عشرية"، لذلك أخذ العديد من التقنيين والكتاب يطلقون عليها حقول أو "hextets" لتمييزها عن "octets" في IPv4.

يحتوي عنوان IPv6 الكامل دائمًا على ثماني مجموعات من أربعة أحرف سداسية عشرية. إذا كان هذا يبدو كما لو أنك ستكتب عناوين IP طويلة جدًا، لا تقلق، يوفر IPv6 عددًا من الطرق لاختصار العنوان في الشكل المكتوب.

أولاً، يمكن حذف الأصفار البادئة من أي مجموعة، لذلك يصبح 00cf هو cf و 0000 يصبح 0. لنكتب عنوان IPv6 السابق باستخدام هذه الطريقة للاختصار:

2001:0:0:3210:800:200c:cf:1234

ثانيًا، يمكنك إزالة مجموعة أو أكثر من المجموعات المتتالية من الأصفار بالكامل، تاركًا نقطتين معًا. على سبيل المثال، باستخدام قاعدة ::، يمكنك كتابة عنوان IPv6 السابق كالتالي:

2001::3210:800:200c:cf:1234

يمكنك إزالة أي عدد من المجموعات المتتالية من الأصفار لتترك نقطتين مزدوجتين، ولكن يمكنك استخدام هذه الحيلة مرة واحدة فقط في عنوان IPv6. انظر إلى هذا العنوان:

fe80:0000:0000:0000:00cf:0000:ba98:1234

باستخدام قاعدة النقطتين المزدوجتين، يمكنك تقليل أربع مجموعات من الأصفار؛ ثلاثة منها تتبع fedc والرابعة تأتي بعد 00cf. نظرًا لأن القاعدة تنص على استخدام هذه الحيلة مرة واحدة فقط، فإن الخيار الأفضل والأقصر هو تحويل العنوان إلى:

fe80::cf:0:ba98:1234

لا يمكنك استخدام :: ثانية لتمثيل المجموعات الأربع من الأصفار—يسمح فقط باستخدام :: مرة واحدة لكل عنوان! هذه القاعدة موجودة لسبب وجيه. إذا تم استخدام أكثر من :: واحدة، كيف يمكنك تحديد عدد المجموعات من الأصفار في كل مجموعة؟ الجواب: لا يمكنك.

إليك مثال على عنوان IPv6 خاص يستفيد بالكامل من قاعدة النقطتين المزدوجتين، وهو عنوان IPv6 loopback:

::1

بدون استخدام تسمية النقطتين المزدوجتين، سيبدو عنوان IPv6 هذا كالتالي:

0000:0000:0000:0000:0000:0000:0000:0001

ملاحظة:

العنوان غير المحدد (كل الأصفار) لا يمكن استخدامه أبدًا، ولا يمكن استخدام عنوان يحتوي على كل الأصفار (في الثنائي) أو كل الحروف f (في النظام السداسي عشري).

يستخدم IPv6 تسمية طول البادئة "/x"، مشابهة لتسمية CIDR في IPv4. إليك كيفية كتابة عنوان IP وطول البادئة لمضيف IPv6 نموذجي:

fe80::cf:0:ba98:1234/64

من أين تأتي عناوين IPv6؟

مع IPv4، تأتي عناوين IP من أحد مكانين: إما أن تدخل عنوان IP بنفسك (تعيين IP الثابت) أو تستخدم DHCP (المعروف أيضًا بتعيين IP الديناميكي). مع IPv6، يعمل التعيين بشكل مختلف تمامًا. بدلاً من عنوان IP واحد، سيكون لديك عدة عناوين IPv6 على بطاقة شبكة واحدة.

عندما يتم تشغيل كمبيوتر يعمل بنظام IPv6 لأول مرة، يعطي نفسه عنوان link-local، وهو ما يعادل عنوان APIPA/zeroconf في IPv4. على الرغم من أن عنوان APIPA/zeroconf يمكن أن يشير إلى فقدان الاتصال بالشبكة أو مشكلة في خادم DHCP، فإن أجهزة الكمبيوتر التي تعمل بنظام IPv6 دائمًا ما تكون لها عنوان link-local. تكون أول 64 بت من عنوان link-local دائمًا fe80::. هذا يعني أن كل عنوان يبدأ دائمًا بـ fe80:0000:0000:0000. إذا كان نظام التشغيل الخاص بك يدعم IPv6 وتم تمكين IPv6، يمكنك رؤية هذا العنوان. يوضح الشكل 2 عنوان link-local لنظام نموذجي يشغل أداة ipconfig.

| |

|

يتم إنشاء 64 بت الثانية من عنوان link-local، وهو معرف الواجهة، بطريقتين. كل نظام تشغيل حالي يولد رقمًا عشوائيًا بطول 64 بت. أنظمة التشغيل القديمة جدًا، مثل Windows XP وWindows Server 2003، كانت تستخدم عنوان MAC للجهاز لإنشاء رقم بطول 64 بت يسمى معرف فريد ممتد، 64 بت (EUI-64).

يقوم عنوان link-local بكل العمل الشاق في IPv6، وكما طالما أنك لا تحتاج إلى اتصال بالإنترنت، فهو كل ما تحتاجه. المفاهيم القديمة للتعيين الثابت وDHCP لا تجعل الكثير من المعنى في IPv6 ما لم يكن لديك خوادم مخصصة (حتى في IPv6، تظل الخوادم عادةً لها عناوين IP ثابتة). يعالج الLink-local جميع احتياجات الشبكة المحلية الخاصة بك.

أطوال بادئات IPv6

تستخدم الأنظمة أطوال بادئات IPv6 لتحديد ما إذا كانت سترسل الحزم إلى عنوان MAC محلي أو إلى البوابة الافتراضية لإرسال الحزم إلى الإنترنت. ولكن عليك التركيز على قاعدتين:

- يتم إنشاء آخر 64 بت من عنوان IPv6 بواسطة NIC، مما يترك حدًا أقصى لطول البادئة وهو 64 بت. لذلك، لا تكون أي بادئة أطول من /64.

- تقوم خمس سجلات الإنترنت الإقليمية (RIRs) بتوزيع بادئات /48 على مزودي خدمة الإنترنت الكبار والمستخدمين النهائيين الذين يحتاجون إلى تخصيصات كبيرة. يقوم مزودو الخدمة وغيرهم باقتراض 16 بت إضافية لتقسيم الشبكة ثم يقومون بتوزيع معرفات /64 للمستخدمين النهائيين. يستخدم التوجيه المحلي طول بادئة /64.

أنواع أخرى من عناوين IPv6 تحصل على معلومات الشبكة الفرعية تلقائيًا من أجهزة التوجيه الخاصة بها.

العناوين العامة الموحدة

للاتصال بالإنترنت، يحتاج النظام إلى عنوان IPv6 ثاني يسمى العنوان العام الموحد، وغالبًا ما يُشار إليه باسم "العنوان العام - global address ". الطريقة الأكثر شيوعًا للحصول على عنوان عام هي طلبه من جهاز التوجيه الافتراضي، الذي يجب أن يتم تكوينه لتمرير عناوين IPv6 العامة. عندما تقوم بتوصيل كمبيوتر بشبكة، فإنه يرسل حزمة خاصة جدًا تسمى رسالة استعلام الموجه router solicitation (RS) ، تبحث عن جهاز التوجيه (انظر الشكل 3 ). يسمع جهاز التوجيه هذه الرسالة ويرد بإعلان الموجه router advertisement (RA) . يخبر هذا الإعلان الكمبيوتر بمعرف الشبكة والشبكة الفرعية (معًا يسمى البادئة) وخادم DNS (إذا تم تكوينه).

| |

|

ملاحظة:

تستخدم رسالة استعلام الموجه العنوان ff02::2. يقرأ هذا العنوان فقط أجهزة الكمبيوتر الأخرى التي تعمل بنظام IPv6 في الشبكة. هذا النوع من العنوان يختلف عن عنوان البث ويُسمى عنوان متعدد الإرسال (multicastaddress ). في IPv6، لا يوجد بث (broadcast) ، فقط متعدد الإرسال (multicastaddress) !

بمجرد حصول الكمبيوتر على بادئة، يقوم بإنشاء بقية العنوان تمامًا كما هو الحال مع عنوان link-local. ينتهي الكمبيوتر بعنوان IPv6 عام صالح بطول 128 بت وكذلك عنوان link-local. يوضح الشكل 4 معلومات IPv6 في macOS.

العنوان العام هو عنوان إنترنت حقيقي. إذا كان جهاز كمبيوتر آخر يعمل بنظام IPv6 وله أيضًا عنوان عام، فيمكنه الوصول إلى نظامك ما لم يكن لديك نوع من جدار الحماية.

إضافة IPv6 يجعل البرامج مثل ipconfig معقدة. انظر إلى الشكل 4 ، معلومات ipconfig من كمبيوتر يعمل بنظام Windows 8.1

| |

|

تثبيت وتكوين شبكة سلكية

لكي تكون هناك اتصال بالشبكة، تحتاج إلى توفر ثلاثة أشياء:

-ال **NIC متصلة**: العتاد الفيزيائي الذي يربط نظام الكمبيوتر بوسائط الشبكة.

-**تكوين صحيح لعناوين IP**: يحتاج جهازك إلى عناوين IP صحيحة لشبكتك، إما عبر DHCP أو ثابت.

- ال**Switch** : كل شيء يتصل بـ Switch في الشبكة السلكية.

إذا كنت ترغب في مشاركة الموارد على جهاز الكمبيوتر الخاص بك مع مستخدمي الشبكة الآخرين، فإنك تحتاج أيضًا إلى تمكين مشاركة الملفات والطابعات من Microsoft. عند تثبيت NIC، يقوم Windows بتثبيت بروتوكول TCP/IP افتراضيًا عند الإعداد، وعميل Microsoft Networks، ومشاركة الملفات والطابعات لـ Microsoft Networks. تأتي أجهزة macOS مجهزة بالكامل للشبكات. توفر توزيعات Linux المختلفة خيارات إعداد مشابهة لخيارات Windows.

تثبيت NIC

ال NIC هو رابط نظام الكمبيوتر الخاص بك بالشبكة، وتثبيته هو الخطوة الأولى المطلوبة للاتصال بالشبكة. كان هذا الأمر يمثل تحديًا كبيرًا وقد يظهر كمسألة سيناريو في امتحان CompTIA A+، ولكن كل جهاز كمبيوتر مكتبي حديث يحتوي على NIC Gigabit مدمج. سيقوم Windows بتثبيت برنامج تشغيل لـ NIC تلقائيًا عند التثبيت.

ال Full-Duplex وHalf-Duplex

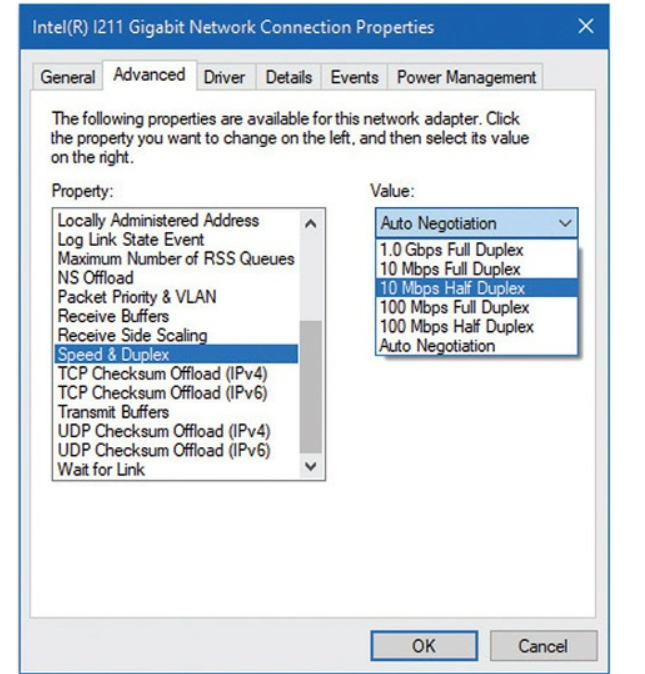

جميع NICs الحديثة تعمل في وضع Full-Duplex، مما يعني أنها يمكن أن ترسل وتستقبل البيانات في نفس الوقت. تستخدم الغالبية العظمى من NICs وSwitches ميزة تسمى autosensing لاستيعاب الأجهزة القديمة جدًا التي قد تتصل بالشبكة وتحتاج إلى العمل في وضع Half-Duplex. ال Half-Duplex يعني أن الجهاز يمكنه الإرسال والاستقبال، ولكن ليس في نفس الوقت. إذا كنت بحاجة إلى ضبط وضع Duplex أو سرعة NIC يدويًا، يمكنك القيام بذلك في خصائص NIC. افتح Network and Sharing Center في لوحة التحكم واختر Change adapter settings. في Network Connections، انقر بزر الماوس الأيمن على NIC الذي تريد تغييره واختر Properties. انقر فوق Configure للوصول إلى NIC. انقر فوق علامة التبويب Advanced وانتقل لأسفل في قسم Property حتى تجد Speed & Duplex. اضبط القيمة على اليمين لتتناسب مع أي جهاز قديم يسبب لك المشاكل انظر الشكل 5 .

| |

|

ال Link Lights

تحتوي واجهات الشبكة على نوع من مؤشر حالة الضوء (LED) الذي يعطي معلومات عن حالة ارتباط NIC بأي شيء على الطرف الآخر من الاتصال. حتى لو كنت تعرف أن الأضواء هي بالفعل LEDs، تعود على تسميتها link lights، لأن هذا هو المصطلح الذي يستخدمه جميع تقنيي الشبكات. يمكن أن تحتوي NICs على ما بين واحد إلى أربعة link lights مختلفة، ويمكن أن تكون LEDs بأي لون. هذه الأضواء تعطيك إشارات حول ما يحدث مع الرابط وتعتبر واحدة من أولى العناصر التي يجب التحقق منها كلما كنت تعتقد أن النظام غير متصل بالشبكة انظر الى الشكل 6 .

| |

|

تحتوي Switches أيضًا على link lights، مما يتيح لك التحقق من الاتصال عند كلا طرفي الكابل. إذا لم يتمكن جهاز الكمبيوتر من الوصول إلى الشبكة، تحقق دائمًا من link lights أولاً. عادةً ما تحتوي الأجهزة متعددة السرعات على link light يخبرك بسرعة الاتصال. في الشكل 7 ، الضوء للمنفذ 2 في الصورة العلوية هو برتقالي، على سبيل المثال، مما يشير إلى أن الطرف الآخر من الكابل موصول بـ NIC 10BaseT أو 100BaseT. نفس المنفذ الموصول بـ NIC Gigabit—هذه هي الصورة السفلية—يعرض LED أخضر.

| |

|

يعمل link light بشكل صحيح إذا كان مضاءً بثبات عندما يكون NIC متصلًا بجهاز آخر. لا تومض، لا تنطفئ وتضيء، فقط مضاءة. إذا كان link light مطفأً أو وميضًا، فهذا يشير إلى مشكلة في الاتصال.

هناك ضوء آخر هو activity light. يضيء هذا الضوء عندما تكتشف البطاقة حركة مرور الشبكة، لذا فإنه يومض بشكل متقطع عندما يعمل بشكل صحيح. activity light هو منقذ للكشف عن المشاكل، لأن في العالم الحقيقي، قد يكذب عليك ضوء الاتصال أحيانًا. إذا قال ضوء الاتصال أن الاتصال جيد، فإن الخطوة التالية هي محاولة نسخ ملف أو القيام بشيء آخر لإنشاء حركة مرور شبكية. إذا لم يومض activity light، فلديك مشكلة.

لا توجد معايير تحكم كيفية استخدام مصنعي NICs لأضوائهم؛ ونتيجة لذلك، تأتي LEDs في NICs بمجموعة مذهلة من الألوان والتخطيطات. عند مواجهة NIC، خذ لحظة لمحاولة معرفة ماذا يعني كل LED. على الرغم من أن NICs المختلفة لديها طرق مختلفة لترتيب واستخدام LEDs، إلا أن الوظائف هي نفسها دائمًا: الاتصال، النشاط، والسرعة.

ال Wake-on-LAN

ميزة شائعة في معظم NICs هي القدرة على تشغيل أو إيقاظ جهاز كمبيوتر مغلق أو في وضع السكون. ستتعلم المزيد عن إدارة الطاقة في الفصل 23 ، "الحوسبة المحمولة"، ولكن في الوقت الحالي، اعلم أن Wake-on-LAN مفيدة عندما ترغب في إيقاظ جهاز كمبيوتر واحد أو عدة أجهزة لست بالقرب منها فعليًا. لإيقاظ جهاز كمبيوتر باستخدام Wake-on-LAN، ستحتاج إلى استخدام جهاز كمبيوتر ثانٍ لإرسال إما نمط خاص أو حزمة سحرية (حزمة بث تكرر عنوان MAC الوجهة عدة مرات).

يعرف جهاز الكمبيوتر المغلق أو في وضع السكون أن ينظر لهذا النمط الخاص أو الحزمة، على الأقل بعد تكوينه للقيام بذلك. اذهب إلى لوحة التحكم وافتح Network and Sharing Center. انقر على Manage network connections أو Change adapter settings على اليسار. بالنسبة لجميع إصدارات Windows، انقر بزر الماوس الأيمن على المحول واختر Properties. انقر على زر Configure في مربع الحوار Properties ثم اختر علامة التبويب Power Management. لتمكين Wake-on-LAN، تأكد من أن خانة الاختيار بجانب Allow this device to wake the computer مفعلة. اختياريًا، يمكنك اختيار Only allow a magic packet to wake the computer، مما سيوجه NIC لتجاهل كل شيء باستثناء الحزم السحرية انظر الى الشكل 8 .

| |

|

ال Wake-on-LAN مريح جدًا، لكنه له جانب سلبي واحد مزعج. كما هو مذكور في مربع الحوار Properties، يمكن لـ Wake-on-LAN إيقاظ أو تشغيل أجهزة الكمبيوتر المحمولة باستخدام اتصالات لاسلكية، حتى عندما لا تكون موصولة أو تكون داخل حقيبة. لا تدع جهاز الكمبيوتر المحمول يسخن أو يستنزف بطاريته—إلا إذا كنت تعرف أنك ستحتاجه، قم بإيقاف تشغيل Wake-on-LAN على جهاز الكمبيوتر المحمول الخاص بك.

ال QoS

تمكن Quality of Service (QoS) الشبكات المزدحمة من إعطاء الأولوية لحركة المرور. سننظر إلى QoS من منظور الراوتر في الفصل 21، لكن الأنظمة الفردية تلعب دورًا مهمًا في عملية QoS عن طريق تمييز إطاراتها، مما يمكن العتاد الشبكي من معالجتها وفقًا للقواعد التي يحددها مسؤولو الشبكة. يجب أن تكون ميزة دعم QoS tagging (أو الأولوية) مفعلة افتراضيًا في معظم محولات الشبكة—لكن إذا كنت بحاجة إلى تعديل هذا الإعداد، يمكنك العثور على خيار Packet Priority & VLAN في علامة التبويب Advanced في مربع حوار Properties لمحول الشبكة الخاص بك. (Windows 7 يسمي الخيار Priority & VLAN فقط) انظر الى الشكل 9 .

| |

|

ملاحظة:

قد يحتوي BIOS الخاص بك أيضًا على إعدادات للتحكم في وظائف Wake-on-LAN. تحقق من أداة تكوين النظام CMOS لمعرفة ذلك.

تكوين عناوين IP

هذا سهل. جميع أنظمة التشغيل افتراضيًا ستكون مضبوطة على DHCP وتكتسب إعدادات عناوين IP تلقائيًا. ينطبق هذا على خيارات التكوين لكل من IPv4 وIPv6. في حالة نادرة حيث تحتاج إلى تكوين عميل لاستخدام عنوان IP ثابت، يمكنك القيام بذلك بسهولة.

الاتصال بـ Switch

كل جهاز كمبيوتر سلكي يتصل بـ Switch، مما يمكنه من التواصل مع الأجهزة الأخرى على الشبكة. تحتوي الشبكات على نوعين من السويتش ، unmanaged و managed. ال Switch unmanaged هو جهاز ذكي، تلقائي. قم بتوصيل الأجهزة به وستتواصل عبر عناوين MAC دون الحاجة إلى تكوين من قبل التقنيين. لا يقوم Switch unmanaged بأكثر من توصيل الأجهزة.

يوفر Switch managed العديد من الميزات الإضافية التي تستخدمها الشبكات الحديثة لتوفير الأمان والكفاءة الإضافية. تحتوي Switches managed على عنوان IP يمكنك استخدامه لتكوين الخيارات. يوضح الشكل 10 واجهة Switch managed. التعامل مع Switches managed يقع ضمن نطاق تقنيي CompTIA Network+ و CompTIA Security+، ولكن إذا واجهت سيناريو حيث تحتاج إلى الوصول إلى مثل هذا الـ Switch، اعلم أنك ستصل إليها عبر عنوان IP وبعض التطبيقات الشبكية.

| |

|

ملاحظة:

سأغفل عن التعقيدات المتعلقة بـ managed switches. بعض الـ switches تحتوي على واجهة بسيطة تعتمد على IP مثل تلك الموضحة هنا. البعض الآخر يُدار عبر برامج عبر الشبكة. هناك تنوع كبير موجود.

دعني أعطيك مثالاً رائعاً على قوة الـ managed switches: ال VLANs. يمكنك استخدام switches خاصة مُدارة لتقسيم أو تجزئة شبكة فيزيائية واحدة إلى شبكات متعددة ومتميزة. كل شبكة محلية افتراضية (VLAN) التي تنشئها يمكنها التواصل مع أجهزة الكمبيوتر داخل نفس الـ VLAN، ولكن ليس مع أجهزة الكمبيوتر في VLAN أخرى. الجزء المثير هو أنك يمكن أن يكون لديك switch واحد مع 24 جهاز كمبيوتر متصل. عادةً، كل الـ 24 جهاز ستكون على نفس الشبكة، أليس كذلك؟ ولكن مع switch يدعم VLAN، يمكنك الوصول إلى وحدة التحكم الإدارية وتعيين المنافذ الفيزيائية إلى VLANs مختلفة. يمكنك تعيين المنافذ 1 إلى 12 إلى VLAN100 والمنافذ 13 إلى 24 إلى VLAN200. الأجهزة المتصلة بالمنافذ 12 و13 لن تعرف بوجود الأجهزة الأخرى. سأترك النقاش الكبير حول VLANs والأشياء الرائعة التي يمكنك القيام بها مع managed switches لمنهج CompTIA Network+ الذي تتعلمه هنا في الموقع Hidden lock.

المشاركة والأمان (Sharing and Security)

أنظمة Windows يمكنها مشاركة جميع أنواع الموارد عبر شبكتك: الملفات، المجلدات، الأقراص بالكامل، الطابعات، أجهزة الفاكس، الاتصالات بالإنترنت، وأكثر من ذلك بكثير. لحسن حظك، نطاق امتحانات CompTIA A+ محدودة بمشاركة ملفات النظام والمجلدات والطابعات والأجهزة متعددة الوظائف واتصالات الإنترنت. ستتعلم كيفية مشاركة المجلدات والطابعات الآن؛ الأجهزة متعددة الوظائف تُناقش في الفصل 26، "Printers and Multifunction Devices"، ومشاركة اتصالات الإنترنت تُناقش في الفصل 21.

مشاركة الشبكة

عندما تشارك عبر شبكة، كل نظام تشغيل يستخدم أذونات مشاركة شبكة محددة للسماح أو تقييد أو منع الوصول إلى الموارد المشتركة. هذه الأذونات لا علاقة لها بأذونات مستوى الملف أو المجلد مثل تلك التي تجدها في Windows مع NTFS (تمت تغطيتها في الفصل 13، "Users, Groups, and Permissions"). لكن أذونات مستوى الملف والمجلد تؤثر بالتأكيد على أذونات المشاركة. إليك التفاصيل.

على حجم غير NTFS مثل قرص الوسائط البصرية أو محرك USB، لديك ثلاث مستويات من الأذونات عند استخدام معالج المشاركة الافتراضي: Read، Read/Write، وOwner، والتي ستُناقش لاحقاً في هذا الفصل. مع Advanced Sharing، مستويات الأذونات الثلاثة تُسمى Read، Change، وFull Control.

إذا شاركت مجلدًا على قرص NTFS، كما هو الحال هذه الأيام، يجب عليك تعيين كل من أذونات الشبكة وأذونات NTFS للسماح للآخرين بالوصول إلى مواردك المشتركة. تستخدم أذونات الشبكة لمشاركة المورد، ولكن تستخدم NTFS لتحديد ما يمكن للأشخاص القيام به مع ذلك المورد.

خبر سار: هذا ليس بالأمر الكبير! فقط قم بتعيين أذونات الشبكة لمنح الجميع Full Control، ثم استخدم أذونات NTFS لممارسة تحكم أكثر دقة حول من يمكنه الوصول إلى الموارد المشتركة وكيفية وصولهم إليها. افتح علامة التبويب Security لتعيين أذونات NTFS. سنتناول التفاصيل أكثر في قسم "Network Organization" التالي.

تنظيم الشبكة (Network Organization)

بمجرد إنشاء شبكة، يحتاج المستخدمون إلى مشاركة الموارد بطريقة منظمة. أنظمة التشغيل تحتاج إلى طريقة لتحديد أي المستخدمين يمكنهم الوصول إلى الموارد مثل المجلدات والطابعات وكيفية استخدام تلك الموارد. صممت مايكروسوفت شبكات Windows للعمل ضمن ثلاث فئات: workgroups، domains، أو homegroups. (هذه هي المصطلحات الخاصة بمايكروسوفت، ولكن تم تبني المفاهيم من قبل صناعة الكمبيوتر بالكامل وتطبق على macOS وأنظمة التشغيل الأخرى.) هذه التنظيمات الثلاثة تختلف في التحكم، وعدد الأجهزة المطلوبة، والتوافق، والأمان.

لنبدأ مع أقدم وأكثر تنظيم الشبكات شيوعًا: workgroups.

ال Workgroups

ال Workgroups هي أبسط وأسهل تنظيمات الشبكة الثلاثة. وهي أيضًا الافتراضية تقريبًا لكل تثبيت جديد لنظام Windows.

افتراضيًا، تُعين جميع أجهزة الكمبيوتر على الشبكة إلى workgroup يُسمى WORKGROUP. يمكنك رؤية اسم workgroup الخاص بك بفتح System applet في Control Panel، كما هو موضح في الشكل 11 .

| |

|

لا يوجد شيء خاص باسم WORKGROUP، إلا أن كل جهاز على الشبكة يحتاج إلى نفس اسم workgroup ليتمكن من مشاركة الموارد. إذا كنت ترغب في تغيير اسم workgroup الخاص بك، تحتاج إلى استخدام System applet. في قسم Computer name, domain, and workgroup settings على اليمين، انقر على رابط Change settings لفتح مربع حوار System Properties. ثم انقر على زر Change لتغيير اسم workgroup الخاص بك (انظر الشكل 12 ).

| |

|

ملاحظة:

إذا قمت بتغيير اسم workgroup لنظام واحد، تحتاج إلى تغييره لجميع الأجهزة الأخرى التي تريد توصيلها بذلك workgroup.

في macOS، يمكنك تغيير اسم workgroup في System Preferences | Network. انقر على زر Advanced ثم انقر على WINS.

ملاحظة:

تتطلب توزيعات Linux المزيد من التكوين اليدوي لكل من أجهزة Windows وأجهزة Linux لجعلها تعمل بشكل جيد على workgroup الخاص بـ Windows. ستجد العديد من التعليمات خطوة بخطوة على الإنترنت إذا كنت مهتمًا بذلك.

الWorkgroups تفتقر إلى التحكم المركزي في الشبكة؛ جميع الأنظمة المتصلة بالشبكة متساوية. هذا يعمل بشكل جيد للشبكات الصغيرة لأنه يوجد عدد أقل من المستخدمين والاتصالات والمخاوف الأمنية للتفكير فيها. ولكن ماذا تفعل عندما تشمل شبكتك عشرات أو مئات المستخدمين والأنظمة؟ كيف يمكنك التحكم في كل ذلك؟

أسماء المستخدمين وكلمات المرور : كما تتذكر من الفصل 13، عند تسجيل الدخول إلى جهاز كمبيوتر Windows، تحتاج إلى إدخال اسم مستخدم وكلمة مرور. Windows يجعل هذا سهلًا عن طريق منحك واجهة تسجيل دخول جميلة، كما هو موضح في الشكل 13 . إدخال اسم المستخدم هو التعرف (identification)؛ إدخال كلمة المرور التي تتطابق مع اسم المستخدم في نظام التشغيل يوفر المصادقة (authentication) ، وهي العملية التي تمكن النظام من منح المستخدم الوصول إلى موارد النظام.

| |

|

ملاحظة: الفرق بين التعرف (identification) والمصادقة (authentication) ليس مهمًا لامتحانات CompTIA A+، لكنه يصبح مهمًا لـ Network+ وSecurity+. من الجيد تعلمه الآن!

أسماء المستخدمين وكلمات المرور مخزنة بتنسيق مشفر على جهاز الكمبيوتر الخاص بك. أسماء المستخدمين لها عدد من الوظائف على جهاز الكمبيوتر الخاص بك، ولكن في هذه المرحلة الوظيفة الأكثر إثارة للاهتمام لنا هي منح المستخدم الوصول إلى الكمبيوتر. أسماء المستخدمين تعمل بشكل جيد عندما تصل إلى جهاز الكمبيوتر الخاص بك، ولكن هذه الأسماء وكلمات المرور تُستخدم للوصول إلى الموارد المشتركة على أجهزة الكمبيوتر الأخرى في الشبكة — وهنا نواجه مشكلة. لنشاهد مشاركة مجلد نموذجية تحدث على شبكة من أنظمة Windows.

مشاركة المجلدات مع معالج المشاركة: جميع أجهزة الكمبيوتر الشخصية يمكنها مشاركة المجلدات والطابعات فورًا. مشاركة مجلد في Windows سهل، على سبيل المثال، لأن معالج المشاركة مفعل بشكل افتراضي. فقط انقر بزر الماوس الأيمن على المجلد وحدد Share with | Specific people (في Windows 7) أو Give access to | Specific people (Windows 8/8.1/10) للوصول إلى مربع حوار Choose people to share with (انظر الشكل 14 ).

| |

|

افتراضيًا، ستشاهد كل حساب مستخدم موجود حاليًا على هذا النظام. يمكنك منح حساب إذن Read أو Read/Write، بينما الشخص الذي أنشأ المجلد يُعين كـ Owner. القائمة التالية توضح هذه الأذونات:

-ال Read يمكنك رؤية ما بداخل المجلد. يمكنك فتح الملفات في المجلد، ولكن لا يمكنك حفظ أي شيء مرة أخرى في المجلد.

-ال Read/Write نفس Read ولكن يمكنك حفظ الملفات في المجلد.

-ال Owner نفس Read/Write بالإضافة إلى أنك يمكنك تعيين الأذونات لمستخدمين آخرين على المجلد.

ملاحظة:

ستتذكر من الفصل 13 أن جميع إصدارات Windows تأتي بشكل افتراضي بنظام أذونات أكثر قوة وتعقيدًا يعتمد على NTFS.

مشاركة المجلدات مع Advanced Sharing : ال Advanced Sharing يمكنك من إنشاء مشاركات شبكة مع تحكم أكثر دقة في الوصول إلى المحتويات (على الرغم من أن التقنيين يميلون في الممارسة العملية إلى تعيين كل شيء إلى Full Control والسماح لـ NTFS بالتعامل مع التفويض على المستوى المحلي). لإنشاء مشاركة شبكة، انقر بزر الماوس الأيمن على المجلد الذي تريد مشاركته وحدد Properties. اختر علامة التبويب Sharing — يوضح الشكل15 علامة التبويب Sharing لمجلد يسمى Music، حيث أحفظ ملفات .mp3 و.aac لبعض من مفضلاتي.

| |

|

انقر على Advanced Sharing لفتح مربع حوار Advanced Sharing. ثم انقر على Share this folder لجعله نشطًا (انظر الشكل16 ). هنا يمكنك تعيين اسم المشاركة — افتراضيًا هو نفس اسم المجلد، ولكن يمكن أن يكون فريدًا. يمكنك أيضًا تحديد عدد المستخدمين المتزامنين وإضافة تعليقات، من بين أشياء أخرى. انقر على Permissions للوصول إلى الخطوة الأخيرة (انظر الشكل 17 ).

| |

|

| |

|

افتراضيًا، مجموعة Everyone تكون محددة على أذونات القراءة، ولكن لديك خيارات هنا. يمكنك إضافة أو إزالة مجموعات أو أسماء مستخدمين. اضغط على Add لفتح مربع الحوار Select Users or Groups حيث يمكنك البحث عن المستخدمين/المجموعات المتوفرة حاليًا على الكمبيوتر المحلي. (وهذا مهم أن تلاحظه، كما سترى في القسم التالي، "الوصول إلى المجلدات المشتركة مع Workgroups.") أيضًا لاحظ الخيارات الأخرى هنا.

لديك ثلاثة مستويات من الأذونات - Read، Change، وFull Control - ويمكنك تعيين هذه الأذونات إلى Allow أو Deny. تمامًا كما رأيت مع أذونات NTFS، Deny يتفوق دائمًا على Allow. ال Advanced Sharing يمنحك التحكم في ما يمكن للحسابات والمجموعات المحددة فعله مع المشاركة الشبكية. يمكنك منح Full Control للجميع، على سبيل المثال، ثم إضافة مستخدم محدد - Bob في قسم المحاسبة - وDeny Full Control لهذا الحساب. هذا سيمكن الجميع باستثناء Bob من الوصول إلى المشاركة الموسيقية Music، للإضافة، إعادة التسمية، الحذف، وهكذا.

الوصول إلى المجلدات المشتركة مع Workgroups : كل هذا المشاركة يبدو أنه يعمل بشكل جيد، باستثناء مشكلة واحدة: عند تسجيل الدخول إلى جهاز الكمبيوتر، تصل إلى اسم مستخدم وقاعدة بيانات على ذلك الكمبيوتر. الحساب الذي تصل إليه مخزن على الكمبيوتر المحلي؛ كيف تمنح شخص آخر من جهاز كمبيوتر آخر الوصول إلى المجلد المشترك؟ يجب أن تمنح ذلك الشخص الآخر اسم مستخدم وكلمة مرور صالحين. نستخدم الترميز <اسم الكمبيوتر>\<اسم المستخدم> لتتبع عمليات تسجيل الدخول. إذا سجلت الدخول إلى Computer A كـ Mike، نقول أنك مسجل الدخول كـ ComputerA\Mike. هذا الترميز يكون مفيدًا عندما تصبح أجهزة الكمبيوتر المتصلة بالشبكة جزءًا من العملية.

تخيل الشكل 18 يظهر Computer A وComputer B. افترض وجود مجلد مشترك يسمى Timmy على Computer A وحساب Mike لديه أذونات Read/Write.

| |

|

شخص ما يقوم بتشغيل Computer B، ويسجل الدخول كـ Fred. يفتح قائمة Network ويشاهد Computer A، ولكن عندما ينقر عليه، يرى طلب كلمة مرور الشبكة (انظر الشكل 19 ).

| |

|

السبب هو أن الشخص مسجل الدخول كـ ComputerB\Fred ويحتاج إلى أن يكون مسجل الدخول كـ ComputerA\Mike للوصول بنجاح إلى هذا المجلد. لذا يحتاج المستخدم إلى معرفة كلمة المرور الخاصة بـ ComputerA\Mike. هذه ليست طريقة جميلة لحماية أسماء المستخدمين وكلمات المرور. فما العمل؟

لديك ثلاثة خيارات:

1. يمكنك جعل الناس يسجلون الدخول إلى المشاركات كما هو موضح.

2. يمكنك إنشاء نفس الحسابات (نفس اسم المستخدم ونفس كلمة المرور) على جميع أجهزة الكمبيوتر ومنح أذونات المشاركة لجميع المستخدمين لجميع المشاركات.

3. يمكنك استخدام حساب واحد على جميع أجهزة الكمبيوتر. الجميع يسجل الدخول بنفس الحساب، ثم تكون جميع المشاركات بشكل افتراضي مخصصة لنفس الحساب.

النهاية

نكون هنا انتهينا من الجزء 2 من الفصل 19 تماما من شهادة A plus المقدمة من CompTIA نتقدم الأن تقدم سريع وواضح ولكن المشوار ما زال النصف بعد ولكن سيكون ممتع جدا جدا لذلك احرص على قرائة كل فصل سريعا

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock