الفصل : 13

الجزء : 6

العنوان : المستخدمون والمجموعات والأذونات (Users, Groups, and Permissions)

مراقبة حساب المستخدم (User Account Control)

قامت Microsoft بتنفيذ ميزة في Windows تسمى مراقبة حساب المستخدم (User Account Control - UAC) بدءًا من نظام التشغيل Vista لإيقاف التغييرات غير المصرح بها على Windows. يمكن أن تأتي هذه التغييرات المحتملة من تثبيت التطبيقات أو البرامج الضارة ، من بين أشياء أخرى. تعتقد أن العملاء سيثنون على هذه الميزة ، أليس كذلك؟

عند اختيار مثال حي لقائمة "327 سببًا كرهنا بها فيستا" ، أراهن أن معظم الناس وضعوا UAC لنظام التشغيل Vista في المقدمة. ظهر UAC لنظام التشغيل Vista في شكل مربع حوار منبثق يبدو أنه يظهر في كل مرة تحاول فيها القيام بأي شيء على نظام Vista (انظر الشكل 1 ).

| |

|

حقًا ، لقد حصل مراقبة حساب المستخدم (UAC) على سمعة سيئة للغاية. ليس UAC فقط تحديث أمان مهم لجميع إصدارات Windows ، بل أن كل من macOS و Linux / UNIX لديها ميزة مكافئة. يوضح الشكل 2 الميزة المكافئة على جهاز Mac.

| |

|

إذًا ، إذا كان كل نظام تشغيل رئيسي آخر يستخدم شيئًا مثل UAC ، فلماذا تعرضت Microsoft لانتقادات شديدة عندما كشفوا عن UAC في نظام التشغيل Windows Vista؟ السبب بسيط: يُدلل مستخدمو Windows بشكل كبير ، وحتى ظهور UAC ، لم يكن الغالبية العظمى من المستخدمين لديهم أي فكرة عن مدى خطورة سلوكياتهم على الكمبيوتر.

بدأت المشكلة منذ سنوات عندما قامت Microsoft بإنشاء NTFS. يستخدم NTFS حسابات مستخدم قوية ويتيح تحكمًا دقيقًا في كيفية وصول المستخدمين إلى الملفات والمجلدات - ولكن بتكلفة: NTFS في شكله النقي معقد إلى حد ما. لطالما كانت حسابات المستخدم تشكل تحديًا إلى حد ما. الحساب الوحيد الذي يمكنه فعل أي شيء حقًا على نظام Windows هو المسؤول (administrator). بالتأكيد ، يمكنك تكوين نظام بمجموعات وتعيين أذونات NTFS لتلك المجموعات - وهذا يتم عادةً على الشبكات الكبيرة التي بها موظفي IT بدوام كامل - ولكن ماذا عن المكاتب الصغيرة والشبكات المنزلية؟ نادرًا ما يمتلك هؤلاء المستخدمون المهارات اللازمة للتعامل مع تعقيدات المستخدمين والمجموعات ، وهو ما يؤدي غالبًا إلى أنظمة يتم فيها تخصيص امتيازات المسؤول لجميع حسابات المستخدمين بشكل افتراضي - وهذا هو الوقت الذي يصبح الأمر خطيرًا (انظر الشكل 3 ).

| |

|

يمكّن مراقبة حساب المستخدم (UAC) المستخدمين من معرفة أنهم على وشك القيام بشيء له عواقب وخيمة. فيما يلي بعض الأمثلة على الإجراءات الشائعة التي تتطلب امتيازات المسؤول:

* تثبيت وإلغاء تثبيت التطبيقات

* تثبيت برنامج تشغيل لجهاز (على سبيل المثال ، برنامج تشغيل كاميرا رقمية)

* تثبيت تحديثات Windows

* ضبط إعدادات جدار حماية Windows

* تغيير نوع حساب المستخدم

* استعراض دليل مستخدم آخر

قبل نظام التشغيل Vista ، ابتكرت Microsoft فكرة مجموعة Power Users لمنح المستخدمين تقريبًا كل قوة حساب المسؤول (للإشراف على معظم المواقف التي تمت مناقشتها للتو) دون منح المستخدمين فعليًا القوة الكاملة للحساب. ومع ذلك ، فإن تعيين مستخدم لمجموعة Power Users لا يزال يتطلب شخصًا يعرف كيفية القيام بذلك ، لذلك تجاهل معظم الأشخاص في مستوى المكاتب الصغيرة / الشبكات المنزلية ببساطة مجموعة Power Users (انظر الشكل 4 ).

| |

|

من الواضح أن Microsoft كانت بحاجة إلى طريقة أفضل لمنع الأشخاص من تشغيل البرامج التي لا ينبغي عليهم تشغيلها. ومع ذلك ، إذا كان لدى المستخدمين الامتيازات الصحيحة - أو القدرة على "تصعيد" امتيازاتهم إلى امتيازات المسؤول - فعندئذٍ يجب أن يكونوا قادرين على فعل ما يحتاجون إليه بأبسط طريقة ممكنة. احتاجت Microsoft إلى إجراء التغييرات التالية:

* يجب التخلص من فكرة استخدام حساب المسؤول للاستخدام اليومي.

* يجب أن يكون أي مستوى من الحسابات قادرًا على فعل أي شيء بأسهل طريقة ممكنة.

* إذا أراد حساب عادي القيام بشيء يتطلب امتيازات المسؤول ، فسيحتاج مستخدم الحساب العادي إلى إدخال كلمة مرور المسؤول.

* إذا كان المستخدم الذي لديه امتيازات المسؤول يريد تشغيل شيء يتطلب امتيازات المسؤول ، فلن يضطر المستخدم إلى إعادة إدخال كلمة المرور الخاصة به ، ولكن سيتعين عليه الرد على مربع حوار من نوع "هل أنت متأكد؟" حتى يقدر خطورة الإجراء - وبالتالي ، ظهر مربع حوار UAC سيئ السمعة.

ملاحظة :

لكل من Linux و macOS وظيفة سطر أوامر UAC تسمى sudo. تحقق من ذلك في الفصل 15.

كيف يعمل UAC

يعمل UAC لكل من حسابات المستخدم القياسية وحسابات المسؤول. إذا حاول مستخدم قياسي القيام بشيء يتطلب امتيازات المسؤول ، فسيظهر له مربع حوار UAC يطالبه بكلمة مرور المسؤول (انظر الشكل 5 ).

| |

|

ملاحظة :

الاسم الرسمي لمربع حوار UAC هو "م موقف موافقة UAC" (UAC consent prompt).

إذا حاول مستخدم لديه صلاحيات المسؤول القيام بشيء يتطلب صلاحيات المسؤول ، فسيظهر مربع حوار UAC أبسط ، مثل الموضح في الشكل6 .

| |

|

يستخدم مراقبة حساب المستخدم (UAC) أيقونات دروع صغيرة لتحذيرك مسبقًا بأنه سيطالبك بالموافقة قبل تنفيذ مهام معينة ، كما هو موضح في الشكل7 . قامت Microsoft بتحديث هذه الميزة التي بها بعض التكرار في إصدارات Windows اللاحقة بعد Vista ، كما سترى قريبًا.

| |

|

يمنح UAC للمستخدمين الذين يقومون بتشغيل برنامج الفرصة لمراجعة إجراءاتهم قبل المتابعة. إنه أمر جيد ، لكن مستخدمي Windows المدللين لم يعتادوا على شيء يجعلهم يفكرون في أفعالهم. نتيجة لذلك ، كان أحد أول الأشياء التي تعلمها الجميع عند إصدار Vista هو إيقاف تشغيل UAC. بينما يكاد يكون من المستحيل إيقاف تشغيل UAC حقًا ، فإن تقليل تأثير UAC أمر سهل.

ال (UAC) في إصدارات الويندوز الحديثة

قد تكون Microsoft شركة كبيرة ، لكنها لا تزال تعرف كيفية التصرف عندما يتحدث عملاؤها عن ميزات لا يحبونها. كشف Windows 7 عن UAC أكثر تحسينًا وأقل تدخلاً ، مما يجعل الميزة أسهل بكثير في الاستخدام. هذا هو إصدار UAC المستخدم في جميع إصدارات Windows اللاحقة أيضًا.

مراقبة حساب المستخدم أكثر تفصيلاً

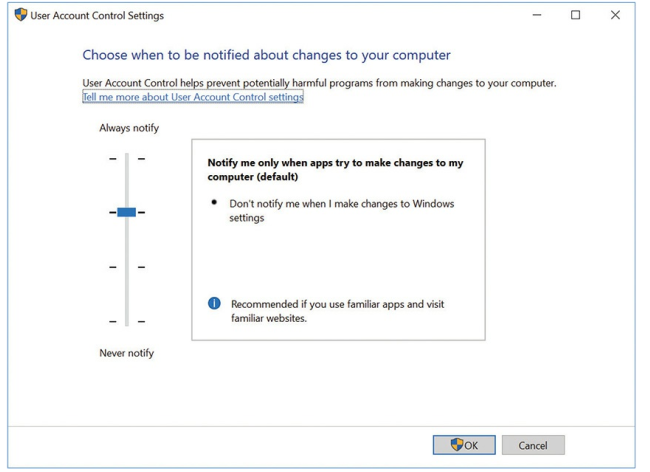

أجرت Microsoft بعض الأبحاث حول سبب جنون المستخدمين من UAC ، وخلصت إلى أن المشكلة لم تكن UAC نفسها ولكن في جانب "أنا دائمًا في وجهك أو يمكنك إيقاف تشغيلي ولا تحصل على أي مساعدة على الإطلاق". لجعل UAC أقل عدوانية ، قدمت Microsoft أربعة مستويات من UAC. لرؤية هذه المستويات ، ابدأ في كتابة "user account control" في حقل البحث وحدد خيار "Change User Account Control settings" لفتح تطبيق لوحة التحكم (انظر الشكل 8 ). هذا هو نظام التشغيل Windows 10. يمكنك أيضًا الانتقال إلى "حسابات المستخدم" في لوحة التحكم و تحديد "Change User Account Control settings" ، كما هو موضح في الشكل 9 . عند تحديد هذا الخيار ، سترى مربع الحوار في الشكل 8 (ينطبق هذا الخيار على Windows 7/8/8.1/10.)

| |

|

| |

|

في الشكل8 ، يمكنك رؤية شريط تمرير بأربعة مستويات. المستوى الأعلى (إعلام دائمًا) يعني أنك تريد أن يعمل UAC تمامًا كما يفعل في Vista ، حيث يعرض نموذج الموافقة القوي في كل مرة تقوم فيها بأي شيء يتطلب عادةً وصول المسؤول. الخيار السفلي (عدم الإشعار مطلقًا) يقوم بإيقاف تشغيل UAC. المستويان الأوسطان جديدان ومتشابهان جدًا. كلاهما يفعلان ما يلي:

* عدم إزعاجي عندما أجري تغييرات على إعدادات Windows.

* إعلامي فقط عندما تحاول التطبيقات/البرامج إجراء تغييرات على جهازي الكمبيوتر.

الفرق الوحيد هو في كيفية عرض التغيير. سيقوم المستوى الثاني من الأعلى بعرض نموذج الموافقة المعتاد ، ولكن فقط عندما تحاول التطبيقات/البرامج إجراء تغييرات. يعرض المستوى الثالث من الأعلى نموذج موافقة ، ولكن بينما يقوم نموذج الموافقة العادي بتعتيم سطح المكتب ولا يسمح لك بأي شيء سوى معالجة النموذج ، يظهر نموذج الموافقة هذا فقط ك مربع حوار عادي.

■ النهاية

نكون هنا انتهينا من الفصل 13 تماما من شهادة A plus المقدمة من CompTIA نتقدم الأن تقدم ملحوظ وواضح ولكن المشوار ما زال ايضا طويل وممتع جدا جدا لذلك احرص على قرائة كل فصل سريعا

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock