الفصل : 13

الجزء : 5

العنوان : المستخدمون والمجموعات والأذونات (Users, Groups, and Permissions)

مشاركة الموارد بشكل آمن (Sharing Resources Securely)

باستخدام NTFS، يجعل Windows المجلدات والملفات في مجلدات شخصية محددة لمستخدم معين (المستندات والموسيقى والصور وما إلى ذلك) خاصة. بعبارة أخرى، لا يمكن إلا للمستخدم الذي أنشأ تلك المستندات الوصول إليها. يمكن لأعضاء مجموعة المسؤولين (Administrators) تجاوز هذا السلوك، ولكن أعضاء مجموعة المستخدمين (المستخدمون القياسيون) لا يستطيعون ذلك. لجعل الموارد متاحة لعدة مستخدمين على جهاز كمبيوتر يعمل بنظام Windows مشترك، يلزمك اتخاذ خطوات إضافية ومشاركتها بنشاط.

إليك سيناريو. تحتوي عائلة Snyder على كمبيوتر في غرفة الوسائط يعمل كخادم وسائط. لديها حسابات لكل فرد من أفراد العائلة. كان بإمكان العائلة أن تكون ذكية وتشغيل شيء يجعل مشاركة الموسيقى سهلة، مثل iTunes، لكنهم استقروا على Media Player. يحتاج كل مستخدم إلى الوصول إلى مجموعة ملفات MP3 المشتركة.

يجعل Windows 7 المشاركة مع الجميع أمرًا بسيطًا للغاية من خلال المكتبات العامة للمستندات والموسيقى والصور ومقاطع الفيديو. افتح مستكشف Windows وانقر على السهم لأسفل بجوار أحد مجلدات المكتبات العامة ؛ على سبيل المثال ، انقر على السهم لأسفل بجوار "الموسيقى" لرؤية "م الموسيقى" و "الموسيقى العامة" (انظر الشكل 1 ). يمكن لكل مستخدم الوصول إلى أي شيء محفوظ في مجلد "الموسيقى العامة". يتم تخزين كل مجلدات المكتبة العامة هذه في المجلد العام، C:\Users\Public.

| |

|

ملاحظة:

تصبح المشاركة أكثر إثارة للاهتمام وتعقيدًا عند وضع جهاز كمبيوتر في إعداد شبكة. سنغطي مشاركة الشبكة والوصول إلى موارد الشبكة المشتركة بالتفصيل في الفصل 18 ، "أساسيات الشبكات".

تحتوي إصدارات Windows 8 / 8.1 / 10 على نفس المكتبات العامة مثل Windows 7 ، ولكنها غير مرئية بشكل افتراضي. انقر بزر الماوس الأيمن على بعض المساحات الفارغة في قسم التنقل (الجانب الأيسر) من مستكشف الملفات وحدد Show libraries (انظر الشكل 2 ). تظهر مجلدات المكتبة العامة بشكل جيد.

| |

|

إذن ، السؤال الواضح التالي هو: كيف تشارك مجلدات غير موجودة بالمكتبة مع مستخدم واحد أو أكثر على جهاز كمبيوتر واحد؟ تنتقل الأقسام التالية إلى التفاصيل.

مشاركة المجلدات والملفات

الطريقة الأساسية لمشاركة الموارد على جهاز كمبيوتر واحد هي منح المستخدمين أو مجموعات أذونات NTFS لمجلدات وملفات معينة. تتطلب هذه العملية النقر بزر الماوس الأيمن على ملف أو مجلد ، وتحديد الخصائص ، والتوجه إلى علامة التبويب الأمان. ستلاحظ أن علامة التبويب "الأمان" تحتوي على قسمين. القسم العلوي عبارة عن قائمة بالمستخدمين والمجموعات التي لديها حاليًا أذونات NTFS لهذا المجلد ، والقسم السفلي عبارة عن قائمة بأذونات NTFS للمستخدمين والمجموعات المحددة حاليًا (انظر الشكل 3 ).

| |

|

لإضافة مستخدم أو مجموعة جديدة ، انقر فوق الزر "تعديل". في مربع الحوار "الأذونات" الذي يفتح ، لا يمكنك فقط إضافة مستخدمين ومجموعات جديدة ولكن أيضًا إزالتها وتعديل أذونات NTFS الموجودة (انظر الشكل 4 ).

| |

|

ملاحظة :

يؤدي علامة التبويب "المشاركة" التي تراها في الشكل 2 إلى الوصول إلى معالج المشاركة (Sharing Wizard) ، والذي تمت مناقشته بإيجاز. يتعلق الأمر بمشاركات الشبكة وليس مشاركة NTFS.

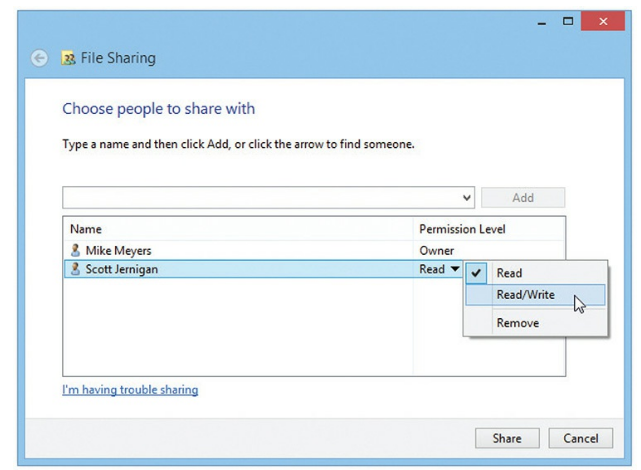

بينما تعمل الطريقة التي تم عرضها للتو مع جميع إصدارات Windows ، إلا أنها قديمة الطراز قليلاً. يوفر Windows معالج المشاركة الأقل قوة ولكنه أسهل في الاستخدام. لاستخدام هذه الطريقة ، اختر أي شيء تريد مشاركته (حتى ملف واحد) في مستكشف Windows / مستكشف الملفات. ثم ما عليك سوى النقر بزر الماوس الأيمن عليه وتحديد "مشاركة مع" (نظام التشغيل Windows 7/8/8.1) أو " منح الوصول إلى" (نظام التشغيل Windows 10) | "أشخاص معينون". في نظام التشغيل Windows 7/8/8.1 ، يؤدي تحديد "مشاركة مع" | "أشخاص معينون" إلى فتح مربع حوار "مشاركة الملفات" ، كما هو موضح في الشكل 5 ، حيث يمكنك تحديد حسابات مستخدمين محددة من قائمة منسدلة.

| |

|

بمجرد تحديد حساب مستخدم ، يمكنك حينئذٍ اختيار مستوى الأذونات الذي تريد منحه لذلك المستخدم. لاحظ أن حسابك مسجل كـ "مالك" (Owner). لديك خياران لأذونات لمنحها للآخرين: قراءة (Read) وقراءة/كتابة (Read/Write) (انظر الشكل 6 ). تعني القراءة ببساطة أن لدى المستخدم أذونات للقراءة فقط. يمنح خيار القراءة/الكتابة للمستخدم أذونات القراءة والكتابة بالإضافة إلى الإذن بحذف أي ملف قام المستخدم نفسه بإضافته إلى المجلد.

| |

|

مع نظام التشغيل Windows 10 ، طمست Microsoft الخطوط الفاصلة بين المشاركة الكلاسيكية بين مستخدمين متعددين على جهاز واحد ومشاركة الشبكة. لاحظ أن مشاركة العناصر مع الأشخاص تتبع نفس العملية ، لكن مربع الحوار الذي يفتح بعد تحديد "منح الوصول إلى" | "أشخاص معينين" يُسمى "Network access" (انظر الشكل 7 ).

| |

|

مشاركة المجلدات والملفات (استكمال)

ملاحظة :

إذا كان الكمبيوتر المعني متصلًا بمجال Windows ، فإن مربعات الحوار "مشاركة الملفات" (نظام التشغيل Windows 7/8/8.1) و "وصول الشبكة" (نظام التشغيل Windows 10) تتيح لك البحث في الشبكة عن حسابات المستخدمين في المجال. وهذا يجعل من السهل المشاركة عبر الشبكة. راجع الفصل 19 ، "الشبكات المحلية" ، لمعرفة المزيد عن مجالات Windows.

قبل أن تغادر جهاز الكمبيوتر ، يجب عليك التحقق من وجود أي مجلدات مشتركة غير ضرورية أو غير معروفة (لك) على محركات الأقراص الصلبة. يتيح لك هذا جعل الكمبيوتر آمنًا قدر الإمكان للمستخدم. عند البحث في مستكشف Windows / مستكشف الملفات ، لا تظهر المجلدات المشتركة أمامك مباشرة ، خاصة إذا كانت مدفونة بعمق داخل نظام الملفات. يعد محرك الأقراص C: المشترك أمرًا واضحًا ، ولكن المجلد المشترك بالكامل في D:\temp\backup\Simon\secret share لن يكون واضحًا ، خاصة إذا لم يتم مشاركة أي من المجلدات الرئيسية.

يأتي Windows مع أداة مفيدة لتحديد موقع جميع المجلدات المشتركة على جهاز كمبيوتر ، بغض النظر عن مكان وجودها على محركات الأقراص. تحتوي وحدة تحكم إدارة الكمبيوتر في الأدوات الإدارية على خيار "المجلدات المشتركة" ضمن أدوات النظام. توجد ثلاثة خيارات تحت المجلدات المشتركة: المشاركات والاتصالات والملفات المفتوحة. حدد "المشاركات" لإظهار جميع المجلدات المشتركة (انظر الشكل 8 ).

| |

|

يمكنك النقر نقرًا مزدوجًا فوق أي مشاركة لفتح مربع الحوار "الخصائص" لهذا المجلد. في هذه المرحلة ، يمكنك إجراء تغييرات على المشاركة - مثل المستخدمين والأذونات - تمامًا كما تفعل من أي مربع حوار مشاركة آخر.

المشاركات الإدارية (Administrative Shares)

ربما تركت لقطة الشاشة في الشكل 8 البعض منكم بحواجب محورهة وتعابير استفهام. ما نوع المشاركة التي يمثلها ADMIN$ أو C$؟

يأتي كل إصدار من Windows منذ Windows NT بعدة مشاركات افتراضية ، بما في ذلك جميع الأقراص الصلبة (وليس محركات الأقراص الضوئية أو الأجهزة القابلة للإزالة ، مثل محركات الأقراص المحمولة) بالإضافة إلى مجلد %systemroot% (عادةً C:\Windows) وبعض المجلدات الأخرى ، اعتمادًا على النظام. تمنح هذه المشاركات الإدارية لمسؤولي النظام المحليين وصولاً إداريًا إلى هذه الموارد ، سواء سجلوا الدخول محليًا أو عن بُعد. (في المقابل ، تسمى المشاركات المضافة يدويًا بال مشاركات المحلية.)

المشاركات الإدارية غريبة. لا يمكنك تغيير الأذونات الافتراضية عليها. يمكنك حذفها ، لكن Windows ستعيد إنشاءها تلقائيًا في كل مرة تقوم فيها بإعادة التشغيل. إنها مخفية ، لذا فهي لا تظهر عند استعراض جهاز عبر الشبكة ، على الرغم من أنه يمكنك تعيينها حسب الاسم. حافظ على كلمة مرور المسؤول آمنة ، ولن تؤثر هذه المشاركات الافتراضية على الأمان العام للكمبيوتر.

حماية البيانات بالتشفير

يوفر تشويش البيانات من خلال تقنيات التشفير الطريقة الوحيدة الحقيقية لتأمين بياناتك من الوصول من قبل أي مستخدم آخر. يمكن للمسؤولين استخدام إذن "أخذ الملكية" للاستيلاء على أي ملف أو مجلد على الكمبيوتر ، حتى تلك التي لا تشاركها بنشاط. وبالتالي ، تحتاج إلى تنفيذ إجراءات أمان أخرى لتلك البيانات التي تحتاج إلى أن تكون آمنة للغاية. اعتمادًا على إصدار Windows ، لديك ما بين صفر إلى ثلاث أدوات تشفير:

تفتقر إصدارات Windows Home بشكل أساسي إلى ميزات الأمان. تضيف إصدارات Windows المتقدمة نظامًا يمكنه تشفير الملفات والمجلدات يسمى نظام الملفات المشفرة (Encrypting File System - EFS). أخيرًا ، تتميز الإصدارات الأكثر تقدمًا بتشفير محرك الأقراص من خلال BitLocker.

نظام الملفات المشفرة (EFS)

توفر إصدارات Windows الاحترافية ميزة تسمى نظام الملفات المشفرة (EFS) ، وهي مخطط تشفير يمكن لأي مستخدم استخدامها لتشفير ملفات أو مجلدات فردية على الكمبيوتر.

لتشفير ملف أو مجلد يستغرق ثوان. انقر بزر الماوس الأيمن على الملف أو المجلد الذي تريد تشفيره وحدد "خصائص" (Properties). في مربع حوار "الخصائص" لهذا الكائن ، حدد علامة التبويب "عام" (General) وانقر فوق الزر "خيارات متقدمة" (Advanced) (انظر الشكل 9 ) لفتح مربع حوار "السمات المتقدمة" (Advanced Attributes). انقر فوق مربع الاختيار بجوار "تشفير المحتويات لتأمين البيانات" (Encrypt contents to secure data) (انظر الشكل 10 ). انقر فوق "موافق" (OK) لإغلاق مربع حوار "السمات المتقدمة" (Advanced Attributes) ثم انقر فوق "موافق" (OK) مرة أخرى في مربع حوار "الخصائص" (Properties) ، وقد قمت الآن بقفل هذا الملف أو المجلد من أي حساب مستخدم إلى جانب حسابك الخاص.

| |

|

| |

|

طالما تحافظ على سلامة كلمة المرور الخاصة بك ، فإن أي بيانات تقوم بتشفيرها باستخدام EFS تكون آمنة من المتطفلين. ومع ذلك ، يأتي هذا الأمان بسعر محتمل ، وكلمة المرور الخاصة بك هي المفتاح. يخزن قاعدة بيانات أمان Windows كلمة المرور (بشكل آمن ، وليس نصًا عاديًا ، لذلك لا داعي للقلق بشأن ذلك) ، ولكن هذا يعني أن الوصول إلى ملفاتك المشفرة يعتمد على هذا التثبيت المحدد لنظام التشغيل Windows. إذا فقدت كلمة المرور الخاصة بك أو قام مسؤول بإعادة تعيين كلمة المرور الخاصة بك ، فسيتم قفل ملفاتك المشفرة بشكل دائم. لا يوجد استرداد. أيضًا ، إذا تعطل الكمبيوتر وحاولت استرداد بياناتك عن طريق تثبيت محرك الأقراص في نظام آخر ، فأنت أيضًا تفتقد الحظ. حتى إذا كان لديك اسم مستخدم مطابق على النظام الجديد ، فإن معرف الأمان الذي يحدد حساب المستخدم هذا سيختلف عما كان لديك في النظام القديم.

ملاحظة:

إذا كنت تستخدم EFS ، فيجب عليك ببساطة أن يكون لديك قرص إعادة تعيين كلمة مرور صالح في حالة حدوث كارثة مروعة.

تحذير أخير. إذا قمت بنسخ ملف مشفر إلى محرك أقراص مقنن بأي شيء بخلاف NTFS ، ستتلقى مطالبة تفيد بأن الملف المنسوخ لن يتم تشفيره. إذا قمت بالنسخ إلى محرك أقراص مع NTFS ، يبقى التشفير. الملف المشفر - حتى لو كان على قرص قابل للإزالة - سيكون قابل للقراءة فقط على نظامك باستخدام تسجيل الدخول الخاص بك.

تشفير محرك الأقراص BitLocker

توفر إصدارات Windows Ultimate و Enterprise وإصدارات Windows 8 / 8.1 / 10 Pro تشفيرًا كاملاً للقرص من خلال تشفير محرك الأقراص BitLocker. يقوم BitLocker بتشفير محرك الأقراص بأكمله ، بما في ذلك ملفات كل مستخدم ، لذلك فهو لا يعتمد على أي حساب واحد. تكمن روعة BitLocker في أنه إذا تمت سرقة محرك الأقراص الثابتة ، على سبيل المثال في حالة سرقة كمبيوتر محمول ، فإن جميع البيانات الموجودة على محرك الأقراص الثابتة تكون آمنة. لا يمكن للسارق الوصول إليها ، حتى إذا كان لديك مستخدم على ذلك النظام فشل في تأمين بياناته من خلال EFS.

يتطلب BitLocker شريحة خاصة بوحدة النظام الأساسي الموثوقةTrusted Platform Module (TPM) على اللوحة الأم للعمل. تقوم شريحة TPM (التي نظرنا إليها سابقًا في الفصل 5 ، "البرامج الثابتة") بالتحقق عند التشغيل من أن الكمبيوتر لم يتغير - لا تزال لديك نفس نظام التشغيل مثبتًا ، على سبيل المثال ، ولم يتم اختراق الكمبيوتر بواسطة برنامج ضار. يعمل TPM أيضًا في الحالات التي تقوم فيها بنقل محرك BitLocker من نظام إلى آخر.

ملاحظة :

اعتبارًا من Windows 10 ، يمكن لـ BitLocker استخدام محرك أقراص Flash USB لتخزين مفتاح الاسترداد الخاص به إذا لم يكن لديك شريحة TPM. في حين أن هذا أفضل من لا شيء ، إلا أنك تتخلى عن بعض الأمان الذي توفره شريحة TPM.

إذا كان لديك فشل شرعي في BitLocker (بدلاً من السرقة) بسبب العبث أو نقل محرك الأقراص إلى نظام آخر ، فأنت بحاجة إلى الحصول على مفتاح استرداد أو كلمة مرور استرداد تم إنشاؤها بشكل صحيح ويمكن الوصول إليها. عادةً ما يتم إنشاء المفتاح أو كلمة المرور في وقت تمكين BitLocker ويجب الاحتفاظ بها في مكان آمن ، مثل نسخة مطبوعة في خزنة أو ملف على خادم شبكة لا يمكن الوصول إليه إلا من قبل المسؤولين.

لتشغيل BitLocker ، انقر نقرًا مزدوجًا فوق أيقونة تشفير محرك الأقراص BitLocker في لوحة التحكم الكلاسيكية ، أو حدد الأمان في عرض لوحة التحكم الرئيسية ثم انقر فوق تشغيل BitLocker (انظر الشكل 11 ).

| |

|

سيتيح لك BitLocker To Go تطبيق تشفير BitLocker على محركات الأقراص القابلة للإزالة ، مثل محركات أقراص الفلاش التي تعمل عبر USB. على الرغم من مشاركته للاسم ، يطبق BitLocker To Go التشفير وحماية كلمة المرور ، ولكنه لا يتطلب شريحة TPM. ومع ذلك ، فإن كل جزء صغير مهم عندما يتعلق الأمر بتأمين البيانات.

أبعد من مشاركة الموارد (Beyond Sharing Resources)

كما رأيت للتو ، يعد المستخدمون والمجموعات أدوات قوية لمصادقة المستخدمين على الأنظمة وكذلك تفويض أذونات NTFS ، ولكن هذه ليست نهاية قوتهم. هناك منطقتان أخريان نستخدم فيهما المستخدمين والمجموعات لتجاوز تسجيل الدخول إلى نظام أو مشاركة المجلدات والملفات: سياسات الأمان و مراقبة حساب المستخدم security policies and User Account Control (UAC). دعونا نناقش سياسات الأمان أولاً ثم نغطي مراقبة حساب المستخدم (UAC).

سياسات الأمان (Security Policies)

سياسات الأمان هي قواعد يتم تطبيقها على المستخدمين والمجموعات للقيام بكل شيء تقريبًا باستثناء أذونات NTFS. هل ترغب في تكوين نظامك بحيث لا يمكن لمجموعة المحاسبة (Accounting) تسجيل الدخول إلا بين الساعة 9 صباحًا و 5 مساءً؟ يوجد سياسة أمان لذلك. ماذا عن إجبار أي شخص يسجل الدخول إلى نظامك على استخدام كلمة مرور لا تقل عن ثمانية أحرف؟ يوجد أيضًا سياسة أمان لذلك. يوفر Windows آلاف من سياسات الأمان المعدة مسبقًا والتي يمكنك استخدامها ببساطة عن طريق تشغيلها في أداة تسمى "سياسة الأمان المحلية" (Local Security Policy).

تحتوي جميع إصدارات Windows على أداة "سياسة الأمان المحلية". يمكنك الوصول إلى هذه الأداة من خلال لوحة التحكم | الأدوات الإدارية | سياسة الأمان المحلية (Local Security Policy) ، ولكن يمكن لجميع المستخدمين الماهرين منا فتح سطر أوامر وتشغيل secpol.msc. بغض النظر عن كيفية اختيارك للوصول إلى هذه الأداة ، ستبدو مشابهة للشكل 12.

| |

|

تحتوي جميع إصدارات Windows على أداة "سياسة الأمان المحلية". يمكنك الوصول إلى هذه الأداة من خلال لوحة التحكم | الأدوات الإدارية | سياسة الأمان المحلية (Local Security Policy) ، ولكن يمكن لجميع المستخدمين الماهرين منا فتح سطر أوامر وتشغيل secpol.msc. بغض النظر عن كيفية اختيارك للوصول إلى هذه الأداة ، ستبدو مشابهة للشكل 12 .

تحتوي "سياسة الأمان المحلية" على عدد من الحاويات التي تساعد على تنظيم أنواع السياسات العديدة على نظام نموذجي. توجد تحت كل حاوية حاويات فرعية أو سياسات معدة مسبقًا. كمثال ، لنقوم بتعيين سياسة أمان محلية تتسبب في انتهاء صلاحية كلمات مرور المستخدمين كل 30 يومًا - والمعروفة باسم انتهاء صلاحية كلمة مرور الحساب أو عمر كلمة المرور. للقيام بذلك ، افتح حاوية "خطط الحساب" (Account Policies) ثم افتح حاوية فرعية "إعدادات كلمة المرور" (Password Policy).

انظر إلى إعداد "أقصى عمر لكلمة المرورa" (Maximum password age). في جميع إصدارات Windows تقريبًا ، تنتهي صلاحية كلمات مرور حسابات المستخدمين المحليين بعد 42 يومًا. يمكنك تغيير هذا بسهولة إلى 30 يومًا بمجرد النقر نقرًا مزدوجًا فوق "أقصى عمر لكلمة المرور" (Maximum password age) وضبط الإعداد في مربع الحوار "خصائص" (Properties) ، كما هو موضح في الشكل13 يمكنك أيضًا تعيين القيمة على 0 ولن تنتهي صلاحية كلمة المرور مطلقًا.

| |

|

■ النهاية

نكون هنا انتهينا من الجزء 5 من الفصل 13 تماما من شهادة A plus المقدمة من CompTIA نتقدم الأن تقدم ملحوظ وواضح ولكن المشوار ما زال ايضا طويل وممتع جدا جدا لذلك احرص على قرائة كل فصل سريعا

و لا بد وانت تقرا ان تكون مركز جيدا لكل معلومة ومعك ورقة وقلم , لانك بالتاكيد ستحتاجها

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock