الفصل : 21

ولكل بداية ونهاية وهنا في الدرس هو المقال الاخير في شهادة ال security + , الشهادة اللي صحيح ليست بالكبيرة ولكنها استمرت معي سنة كاملة لانشرها في هذه قناة التيليجرام , القناة اللي تم مسحها مرتين , والان هنا للمرة الثالثة نكمل الشهادة بالكامل فيها , زي ما بيقول " الثالثة ثابتة" , وتم احيائه من جديد بنشرها هنا في الموقع , بالطبع القصة لن تنتهي عن ال Security + , وايضا قصة Security + لن تنتهي سيكون هناك نسخ والكثير من التحديثات القادمة , ولكن نقول انه في هذا المقال العزيز جدا , ستكون نهاية الاصدار الأول 601 من شهادة ال Security + , هيا لنبدأ .....

PHYSICAL SECURITY CONTROLS : ضوابط الأمن المادي

• ضوابط الوصول المادي هي إجراءات أمنية تقيد وتراقب الوصول إلى مناطق أو أصول مادية معينة.

• يمكنهم التحكم في الوصول إلى مبنى أو معدات أو مناطق محددة ، مثل غرف الخادم أو المجالات المالية أو القانونية أو مراكز البيانات أو تشغيل كبلات الشبكة أو أي منطقة أخرى بها أجهزة أو معلومات تعتبر ذات قيمة مهمة والحساسية.

• يتطلب تحديد مكان استخدام ضوابط الوصول المادي تحليلاً للتكلفة والعائد ويجب مراعاة أي لوائح أو متطلبات امتثال أخرى لأنواع معينة من البيانات التي يتم حمايتها.

• تعتمد عناصر التحكم في الوصول المادي على نفس أساسيات التحكم في الوصول مثل أمان الشبكة أو نظام التشغيل:

Authentication :

المصادقة - إنشاء قوائم الوصول وآليات تحديد الهوية للسماح للأشخاص المعتمدين من خلال الحواجز , مثلا باستخدام ال Access Card

Authorization :

إنشاء حواجز حول أحد الموارد بحيث يمكن التحكم في الوصول من خلال نقاط دخول وخروج محددة , مثلا صلاحياته في المكان اللي هو دخله

Accounting :

احتفظ بسجل عند استخدام نقاط الدخول / الخروج واكتشاف الخروقات الأمنية , مثلا في الكاميرات

SITE LAYOUT, FENCING, AND LIGHTING :

Barricades and Entry/Exit Points :

• الحاجز هو شيء يمنع الوصول إليه.

• كما هو الحال مع أي نظام أمني ، لا يوجد حاجز فعال بشكل كامل. قد يتم تسلق جدار أو قفل ، على سبيل المثال.

• الغرض من Barricades هو توجيه الناس عبر نقاط دخول وخروج محددة.

• يجب أن يكون لكل نقطة دخول آلية مصادقة بحيث لا يُسمح إلا للأشخاص المصرح لهم بالدخول.

• تضمن آليات المراقبة الفعالة الكشف عن محاولات اختراق الحاجز بوسائل أخرى.

مثل : كمين الشرطة مثلا

Fencing :

• يمكن حماية السطح الخارجي للمبنى بسياج.

• يجب أن يكون السياج الأمني شفافًا (حتى يتمكن الحراس من رؤية أي محاولة لاختراقه) ، وقويًا (بحيث يصعب قطعه) ، وآمنًا ضد التسلق (والذي يتم تحقيقه عمومًا من خلال جعله طويلًا وربما باستخدام الأسلاك الشائكة ).

• الFencing فعالة بشكل عام ، ولكن العيب هو أنها تعطي المبنى مظهرًا مخيفًا.

Lighting :

• الإضاءة الأمنية مهمة في المساهمة في تصور أن المبنى آمن ومأمون في الليل.

• تساعد الإضاءة جيدة التصميم على جعل الناس يشعرون بالأمان ، خاصة في الأماكن العامة أو الأماكن المغلقة ، مثل مرائب وقوف السيارات.

• تعمل الإضاءة الأمنية أيضًا كرادع من خلال جعل التسلل أكثر صعوبة والمراقبة (سواء بالكاميرا أو الحراسة) أسهل.

• يجب أن يأخذ تصميم الإضاءة في الحسبان مستويات الإضاءة الإجمالية ، وإضاءة الأسطح أو المناطق (السماح للكاميرات بأداء التعرف على الوجه ، على سبيل المثال) ، وتجنب مناطق الظل والوهج.

GATEWAYS AND LOCKS : البوابات والأقفال

• لتأمين بوابة ، يجب أن تكون مزودة بقفل.

• عادةً ما تكون البوابة الآمنة ذاتية الإغلاق والقفل الذاتي ، بدلاً من الاعتماد على المستخدم لإغلاقها وقفلها.

• يمكن تصنيف أنواع القفل على النحو التالي:

Physical :

✓ مادي - القفل التقليدي يمنع تشغيل مقبض الباب دون استخدام مفتاح ، وتوفر الأنواع الأكثر تكلفة مقاومة أكبر ضد فتح القفل.

Electronic :

✓ إلكتروني - بدلاً من مفتاح ، يتم تشغيل القفل عن طريق إدخال رقم تعريف شخصي على لوحة مفاتيح إلكترونية ، ويشار إلى هذا النوع من القفل أيضًا باسم تشفير أو تركيبة أو بدون مفتاح. يمكن فتح قفل ذكي باستخدام بطاقة ممغنطة أو ميزة قارئ التقارب لاكتشاف وجود رمز مادي ، مثل مفتاح لاسلكي أو بطاقة ذكية.

Mantraps :

مصيدة الرجل , عشان تنتقل بين باب الى باب اخر تاني عشان تذهب للموقع او الدخول للشركة مثلا , فيه مكان مثل الصندوق يتم عمل check عليك باستخدام الاشعارات مثل الميزان للتاكد ان شخص واحد وبتعمل فيه المصادقة ووجودال camera ايضا , وتعرف من اللي دخل , ولو دخل شخصين ال mantrap بيحس ان فيه تلاعب والبابين الخاصين بالدخول والخروج بيفضلو مغلقين , وبيتم ارسال تحذير للرجل الخاص بالامن للتحقيق في الموضوع بنفسه , يتم استخدامها كحلول للسلامة البدنية للأماكن التي تحتاج إلى مستوى عالٍ من الأمان. ستجدها غالبًا في البنوك ومختبرات الأبحاث ومكاتب البريد والمطارات ومرافق الرعاية الصحية والسفارات ومراكز البيانات. يتم استخدامها لمنع الأشخاص غير المصرح لهم من دخول أو التحكم في البيئات المعقمة عن طريق تجنب التلوث.

ALARM SYSTEMS : أنظمة الإنذار

• عند تصميم أمان المباني ، يجب مراعاة أمان نقاط الدخول التي يمكن إساءة استخدامها ، مثل مخارج الطوارئ ، والنوافذ ، والبوابات ، والشبكات ، وما إلى ذلك.

• قد تكون مزودة بقضبان أو أقفال أو أجهزة إنذار لمنع التطفل.

Circuit alarm :

✓ إنذار الدائرة - يصدر صوت إنذار قائم على الدائرة عند فتح الدائرة أو إغلاقها.

✓ إنذار كشف الحركة - يتم ربط الإنذار القائم على الحركة بجهاز كشف يتم تشغيله بواسطة أي حركة داخل منطقة ما.

✓ إنذار كشف الضوضاء — إنذار يتم تشغيله من خلال الأصوات التي يلتقطها الميكروفون

SECURITY GUARDS AND CAMERAS :

• يمكن وضع حراس الأمن البشريين ، مسلحين أو غير مسلحين ، أمام وحول مكان لحمايته.

• يمكنهم مراقبة نقاط التفتيش الحرجة والتحقق من الهوية ، والسماح أو عدم السماح بالوصول ، وتسجيل أحداث الدخول المادي.

• كما أنها توفر رادعًا مرئيًا ويمكنها تطبيق معرفتها وحدسها على الخروقات الأمنية المحتملة.

• يعد الوجود المرئي للحراس وسيلة فعالة للغاية للكشف عن التسلل والردع ، ولكنه في المقابل مكلف

ال CCTV (closed circuit television) او ما تعني بال (الدائرة التلفزيونية المغلقة) هي وسيلة أرخص لتوفير المراقبة من الحفاظ على حراس منفصلين في كل بوابة أو منطقة.

• الميزة هي أنه يمكن تسجيل الحركة والوصول.

• العيب الرئيسي مقارنة بوجود حراس الأمن هو أن أوقات الاستجابة أطول ، وقد يتعرض الأمن للخطر إذا لم يكن هناك عدد كافٍ من الموظفين لمراقبة موجزات الكاميرا.

SECURE AREAS :

مناطق آمنة

• تم تصميم المنطقة الآمنة لتخزين الأصول الهامة بمستوى أعلى من حماية الوصول مقارنة بمناطق المكاتب العامة.

• مضيف فجوة الهواء هو مضيف غير متصل فعليًا بأي شبكة.

• تخدم فجوة الهواء داخل منطقة آمنة نفس وظيفة المنطقة منزوعة السلاح.

• إنها منطقة فارغة تحيط بأصل عالي القيمة يتم مراقبتها عن كثب لاقتحامها.

• قد يتم تخزين الأجهزة والوسائط المحمولة (أشرطة النسخ الاحتياطي أو مفاتيح تشفير وسائط USB ، على سبيل المثال) في خزنة.

• القبو هو غرفة محصنة ضد الدخول غير المصرح به بالوسائل المادية ، مثل الحفر أو المتفجرات.

SECURE DATA DESTRUCTION = التدمير الآمن للبيانات

• تحتاج ضوابط الأمن المادي أيضًا إلى مراعاة مرحلة التخلص من دورة حياة البيانات.

• يشير تطهير الوسائط وإزالة البقايا إلى مسح البيانات من محركات الأقراص الثابتة ومحركات الأقراص المحمولة / محركات أقراص الحالة الصلبة ووسائط الأشرطة والأقراص المضغوطة وأقراص DVD قبل التخلص منها أو استخدامها في استخدام مختلف.

• يجب أيضًا التخلص من المستندات الورقية بشكل آمن.

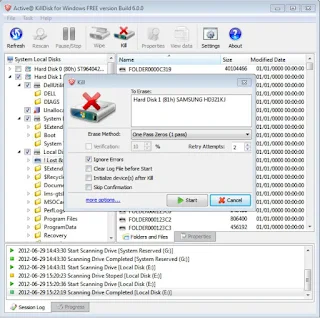

DATA SANITIZATION TOOLS : أدوات تعقيم البيانات

• لا يتم مسح الملفات المحذوفة من قرص صلب من النوع المغناطيسي.

• بدلاً من ذلك ، يتم تمييز القطاعات على أنها متاحة للكتابة وسيتم حذف البيانات التي تحتويها فقط عند إضافة ملفات جديدة.

• وبالمثل ، فإن استخدام أداة تنسيق Windows القياسية لن يؤدي إلا إلى إزالة الإشارات إلى الملفات ووضع علامة على جميع القطاعات على أنها قابلة للاستخدام.

• الطريقة القياسية لتعقيم محرك الأقراص الثابتة تسمى الكتابة فوق.

• يمكن إجراء ذلك باستخدام أدوات البرامج الثابتة لمحرك الأقراص أو برنامج الأداة المساعدة.

• النوع الأساسي من الكتابة فوق يسمى الحشو الصفري ، والذي يقوم فقط بتعيين كل بت على صفر. يمكن أن تترك التعبئة الصفرية لمرة واحدة أنماطًا يمكن قراءتها باستخدام أدوات متخصصة.

• الطريقة الأكثر أمانًا هي الكتابة فوق المحتوى بممر واحد لكل الأصفار ، ثم تمرير كل الآحاد ، ثم تمرير ثالث في نمط شبه عشوائي.

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock ومعاكم في شهادة اخرى باذن الله